Gotovo svaki napredni korisnik Ubuntu-a zainteresiran je za zaštitu svoje mreže. Osim toga, mnogi ljudi koriste određene mrežne uslužne programe koji će ispravno funkcionirati tek nakon uvođenja određenih pravila u vatrozid. Danas želimo razgovarati o postavljanju vatrozida na primjeru UFW (Nekomplicirani vatrozid). Ovo je najjednostavniji alat za provedbu pravila vatrozida, pa se preporučuje početnicima i onima koji nisu zadovoljni pretjerano složenom funkcionalnošću iptables-a. Prođimo kroz postupak postavljanja korak po korak, ispitujući svaki korak što detaljnije.

Postavljanje UFW-a u Ubuntuu

Nije potrebno instalirati UFW u operativni sustav, jer je tamo prisutan prema zadanim postavkama. Međutim, u svom standardnom obliku neaktivan je i uopće nema pravila. Krenimo s aktivacijom, a zatim ćemo pogledati osnovne korake. Međutim, prije svega, trebali biste proučiti sintaksu, posebno za one korisnike koji planiraju neprestano koristiti ovaj vatrozid.

Korak 1: Učenje sintakse

Kao što znate, UFW je uslužni program konzole, što znači da se njime kontrolira kroz standard "Terminal" ili bilo koji drugi prilagođeni. Interakcija ove vrste izvediva je pomoću posebno postavljenih naredbi. Svi su oni uvijek u dokumentaciji, ali nema smisla čitati ogromnu hrpu materijala, pogotovo u slučaju današnjeg alata. Princip unosa izgleda ovako: sudo ufw options akcijske opcije. sudo odgovoran za trčanje kao superkorisnik, ufw - standardni argument koji označava pozvani program, a ostatak fraza određuje pravila koja treba postaviti. Na njima se želimo detaljnije zadržati.

-

omogućitiJe li standardni parametar odgovoran za omogućavanje vatrozida. U tom će se slučaju automatski dodati u pokretanje. -

onemogućiti- onemogućava UFW i uklanja ga iz pokretanja. -

ponovno učitati- koristi se za ponovno pokretanje vatrozida. Posebno relevantno nakon postavljanja novih pravila. -

zadano- znači da će se sljedeća opcija instalirati prema zadanim postavkama. -

sječa drva- aktivira stvaranje datoteka dnevnika, koje će pohraniti sve osnovne informacije o djelovanju vatrozida. -

resetirati- resetira sve postavke na zadane. -

status- koristi se za prikaz trenutnog stanja. -

pokazati- brzi pregled izvješća o radu vatrozida. Dodatne opcije primjenjuju se na ovaj parametar, ali o njima ćemo razgovarati u zasebnom koraku. -

dopustiti- uključeni u dodavanje permisivnih pravila. -

poricati- isto, ali primijenjeno na zabranu. -

odbiti- dodaje ispuštajuće pravilo. -

ograničiti- postavljanje ograničavajućih pravila. -

izbrisati- uklanja navedeno pravilo. -

umetnuti- ubacuje pravilo.

Kao što vidite, nema toliko momčadi. Definitivno ih je manje nego na ostalim dostupnim vatrozidima, a sintaksu se možete sjetiti nakon nekoliko pokušaja interakcije s UFW-om. Ostaje samo odgonetnuti primjer konfiguracije koji će biti posvećen sljedećim fazama današnjeg materijala.

Korak 2: Omogući / onemogući / resetiraj postavke

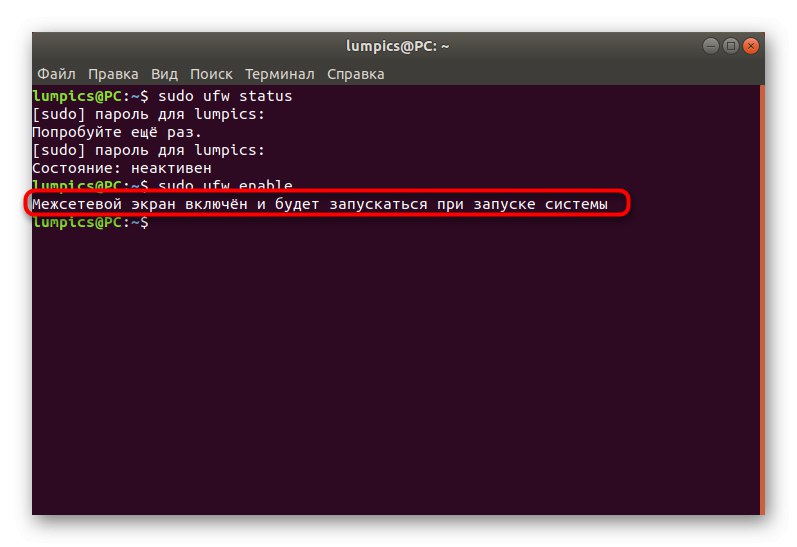

Odlučili smo istaknuti nekoliko točaka konfiguracije u jednoj fazi, jer su one djelomično povezane jedna s drugom i slične su u provedbi. Kao što već znate, UFW je u početku onemogućen, pa ga omogućimo samo jednom naredbom.

- Otvorite ploču s programima i pokrenite "Terminal"... Konzolu možete otvoriti na drugi način koji vam odgovara.

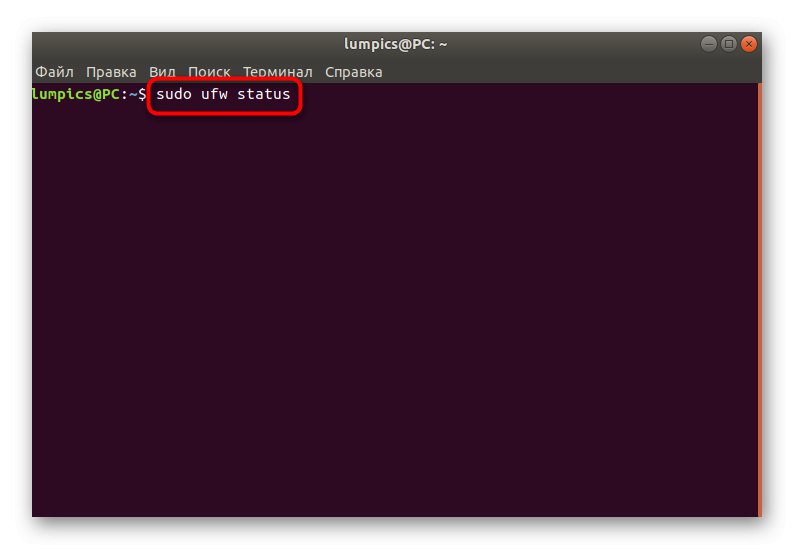

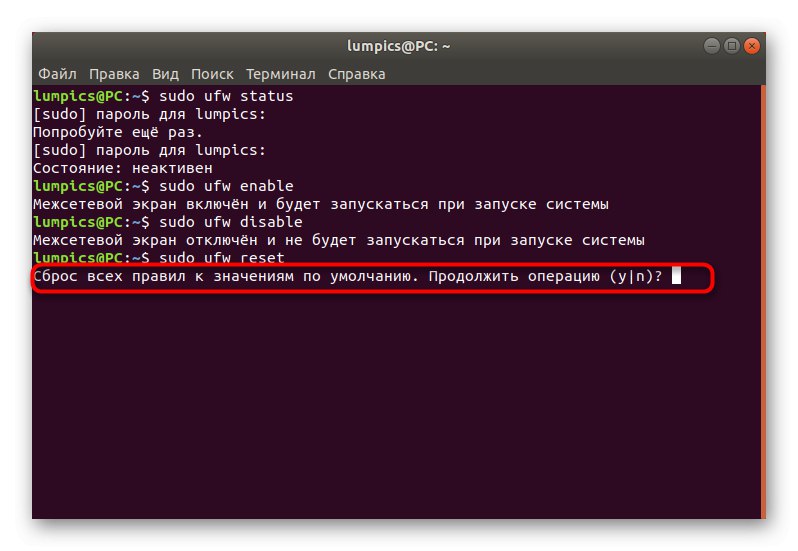

- Prije aktiviranja provjerite jeste li vi ili neki drugi programi već aktivirali vatrozid. To se postiže unosom naredbe

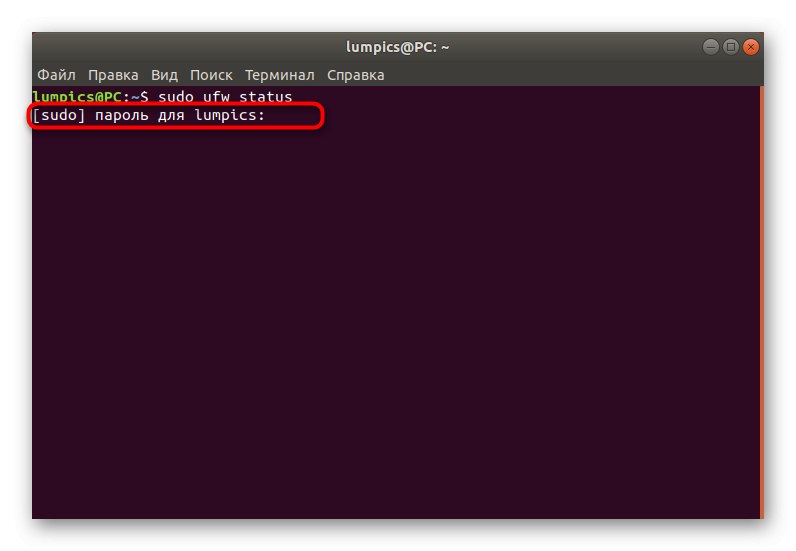

sudo ufw status. - Unesite lozinku za dobivanje prava superkorisnika i kliknite Unesi... Imajte na umu da ovaj način unosa iz sigurnosnih razloga ne prikazuje znakove u nizu.

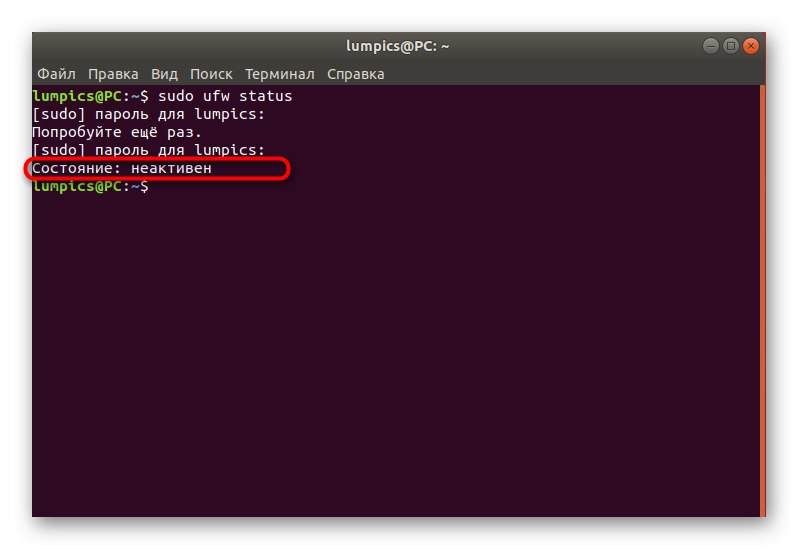

- U novom ćete retku dobiti informacije o trenutnom stanju UFW-a.

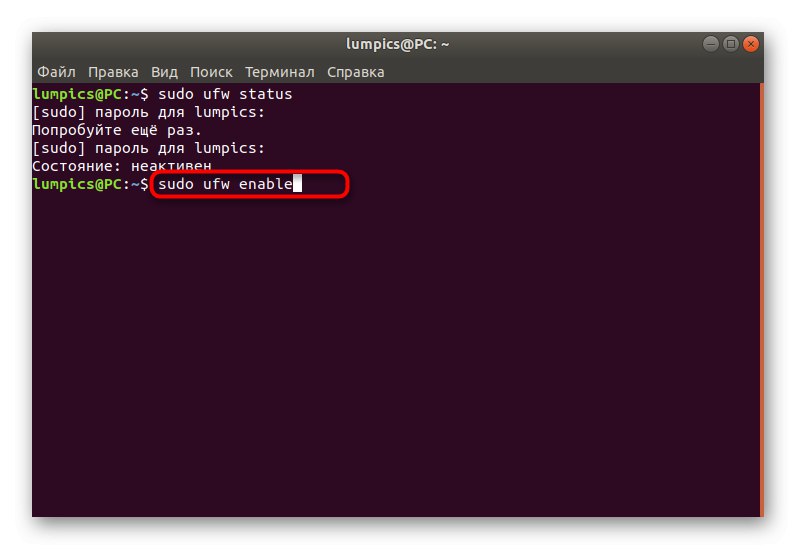

- Vatrozid se aktivira pomoću gore spomenutog parametra, a cijela naredba izgleda ovako:

sudo ufw omogućiti. - Dobit ćete obavijest da je vatrozid uključen i da će se pokrenuti zajedno s operativnim sustavom.

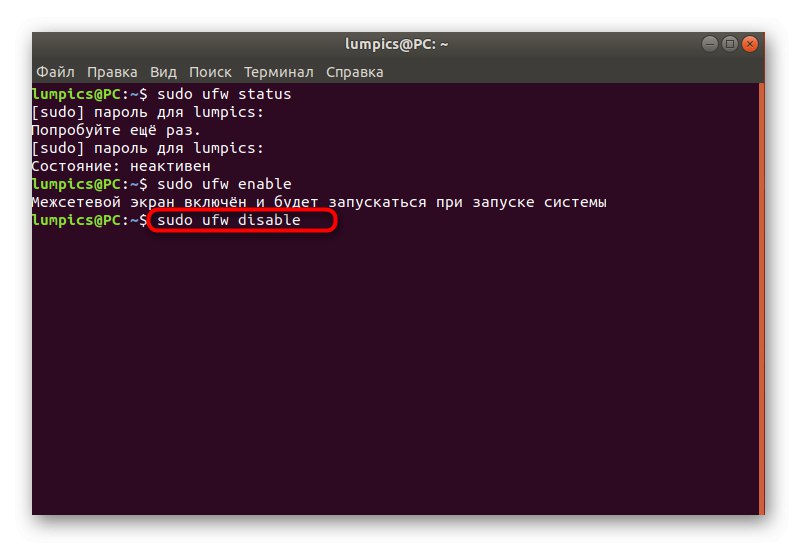

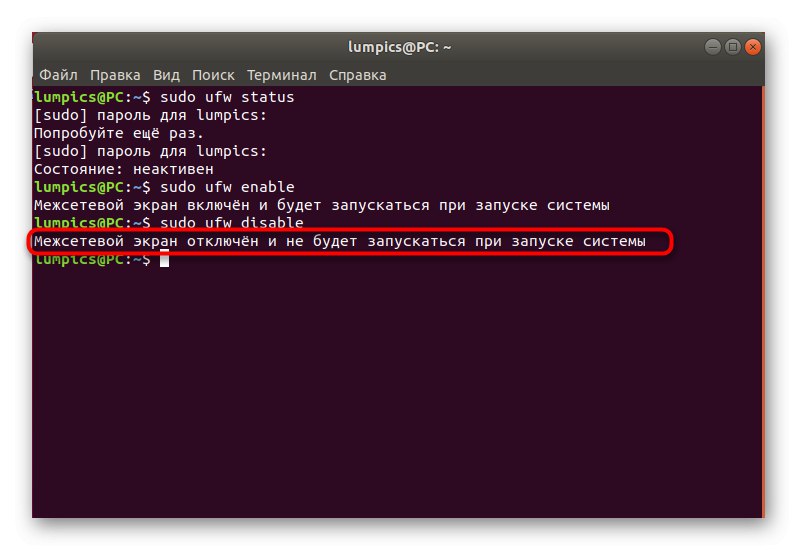

- Da biste onemogućili upotrebu

sudo ufw onesposobiti. - Gotovo ista poruka obavijestit će vas o deaktiviranju.

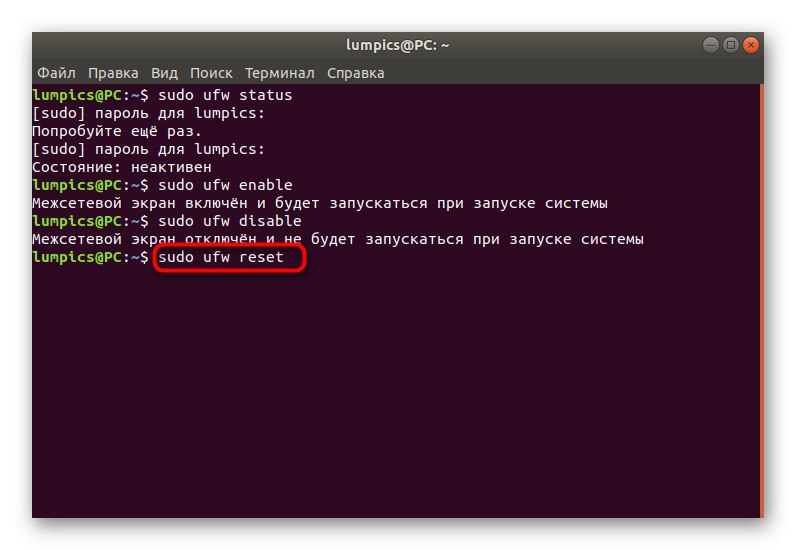

- Ako u budućnosti trebate resetirati pravila ili to trebate učiniti sada, umetnite naredbu

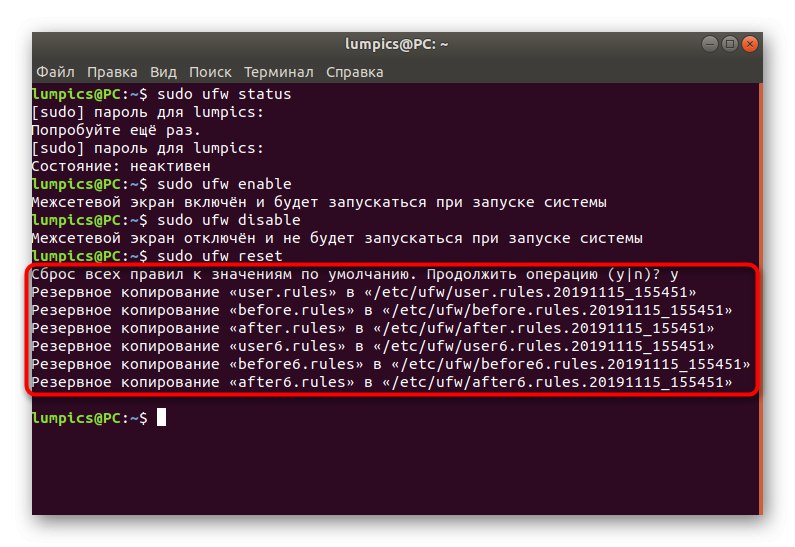

sudo ufw resetiratii pritisnite tipku Unesi. - Potvrdite resetiranje odabirom odgovarajućeg odgovora.

- Vidjet ćete šest različitih redaka s rezervnim adresama. Možete se preseliti na ovo mjesto u bilo kojem trenutku da biste vratili postavke.

Sada znate koje su naredbe odgovorne za kontrolu općeg ponašanja vatrozida koji danas pregledamo. Svi ostali koraci usredotočit će se isključivo na konfiguraciju, a sami parametri dati su kao primjer, odnosno morate ih promijeniti na temelju svojih potreba.

Korak 3: Postavite zadana pravila

Nužno je primijeniti zadana pravila koja će se primjenjivati na sve dolazne i odlazne veze koje nisu spomenute odvojeno. To znači da će sve dolazne veze koje nisu ručno određene biti blokirane, dok će odlazne veze biti uspješne. Cijela shema provodi se na sljedeći način:

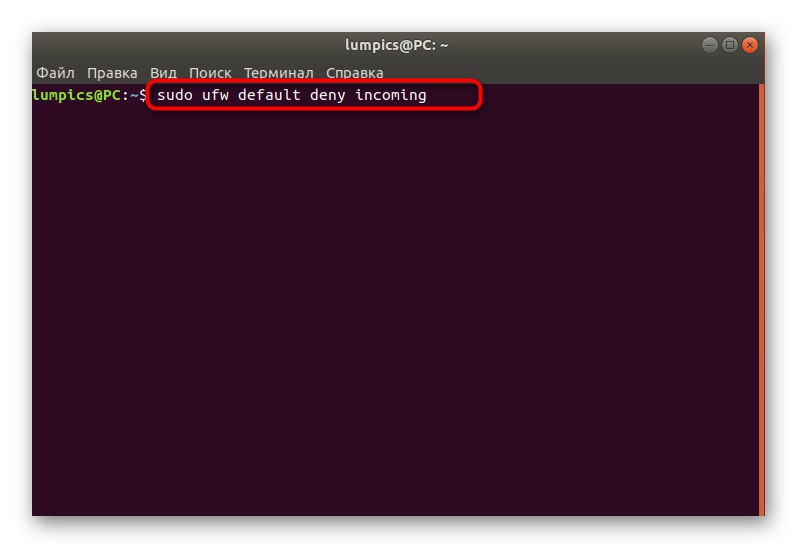

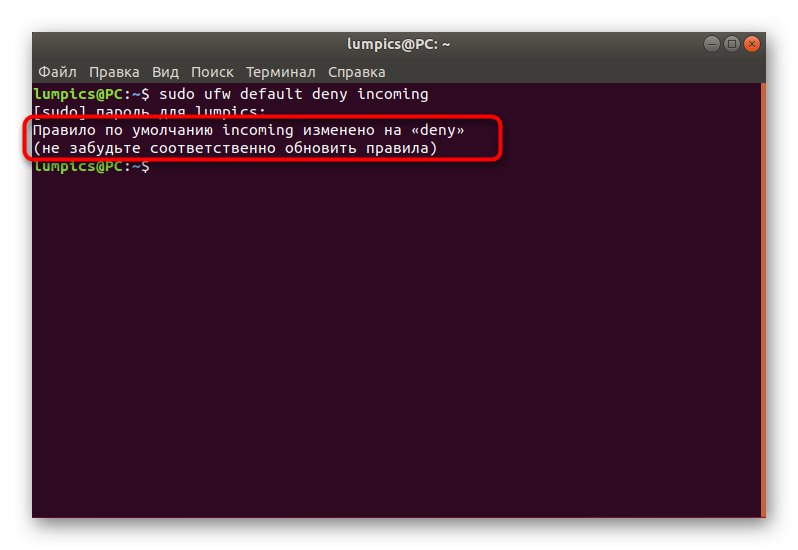

- Pokrenite novu sesiju konzole i unesite naredbu

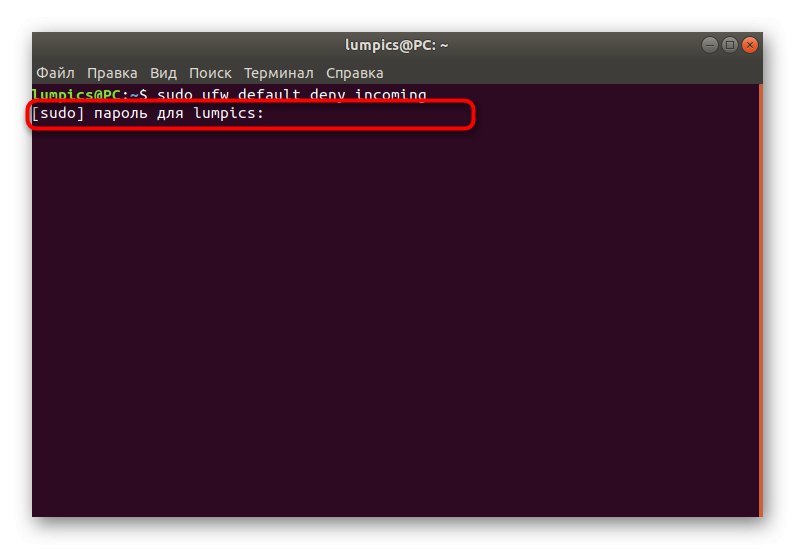

sudo ufw default demanti dolazno... Aktivirajte ga pritiskom na tipku Unesi... Ako ste se već upoznali s gornjim pravilima sintakse, tada znate da to znači blokiranje svih dolaznih veza. - Morat ćete unijeti lozinku superkorisnika. Navest ćete ga svaki put kad započnete novu sesiju konzole.

- Nakon primjene naredbe primit ćete obavijest da je zadano pravilo stupilo na snagu.

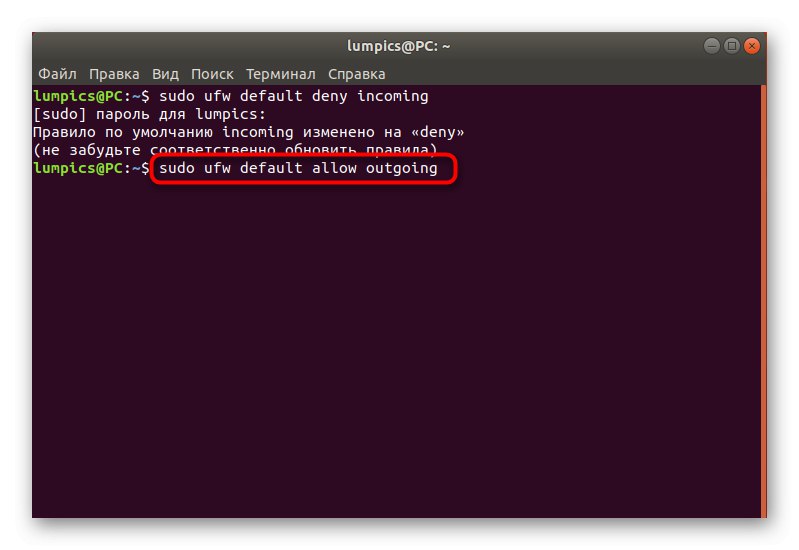

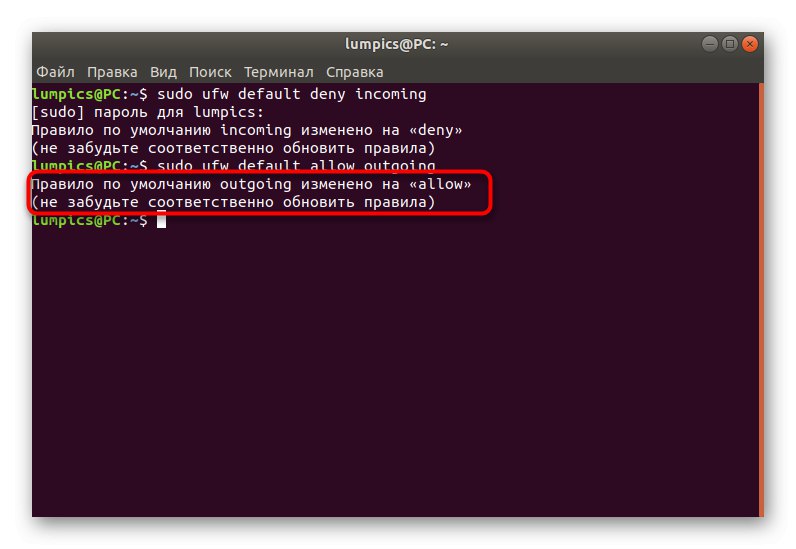

- Sukladno tome, morat ćete postaviti drugu naredbu koja će omogućiti odlazne veze. Izgleda ovako:

sudo ufw default dopusti odlazne. - Ponovno se pojavljuje poruka u kojoj se navodi da se pravilo primjenjuje

Sada se ne morate brinuti da će bilo koji nepoznati dolazni pokušaj povezivanja uspjeti i da će netko moći pristupiti vašoj mreži. Ako nećete blokirati apsolutno sve dolazne pokušaje povezivanja, preskočite gornje pravilo i prijeđite na stvaranje vlastitog, detaljno proučivši sljedeći korak.

Korak 4: Dodajte vlastita pravila vatrozida

Pravila vatrozida glavna su podesiva opcija za koju korisnici koriste UFW. Koristeći alat OpenSSH kao primjer, sada ćemo razmotriti primjer dozvole za pristup, a također ne zaboraviti na blokiranje putem porta. Prvo, morate upamtiti dodatne naredbe sintakse odgovorne za dodavanje pravila:

ufw dopustiti ime_uslugeufw dopustiti portufw dopustiti port / protokol

Nakon toga možete sigurno početi stvarati dopuštajuća ili negirati pravila. Pogledajmo redom svaku vrstu politike.

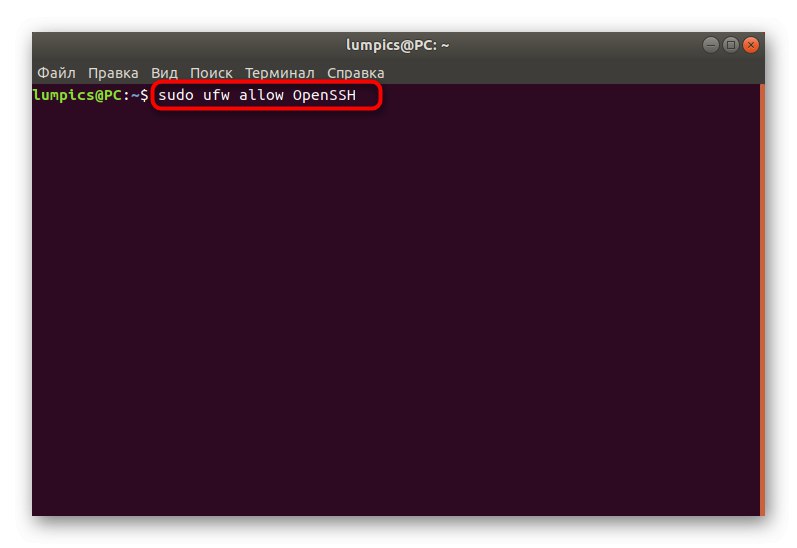

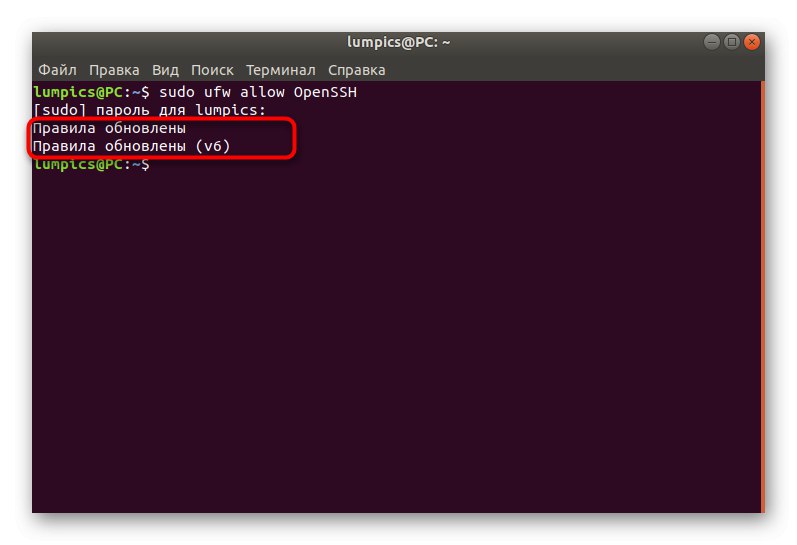

- Koristiti

sudo ufw dopustiti OpenSSHza otvaranje pristupa lukama usluge. - Dobit ćete obavijest da su pravila ažurirana.

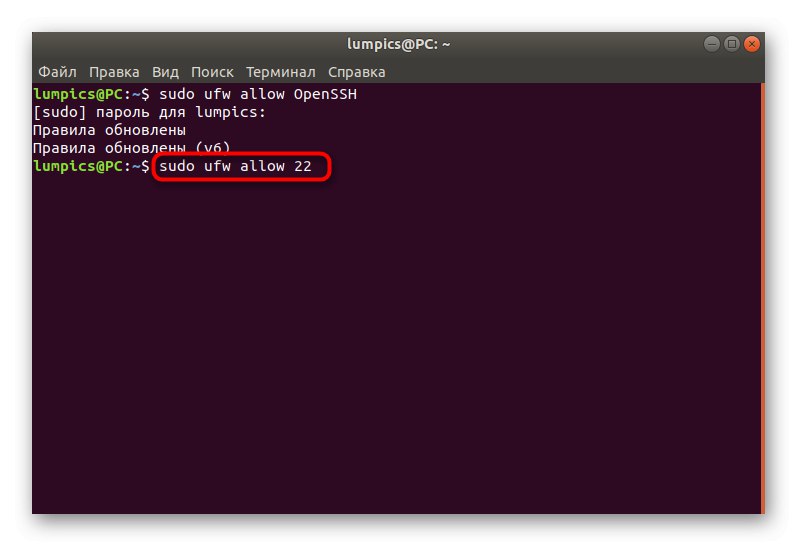

- Također možete otvoriti pristup navodeći port, a ne naziv usluge, koji izgleda ovako:

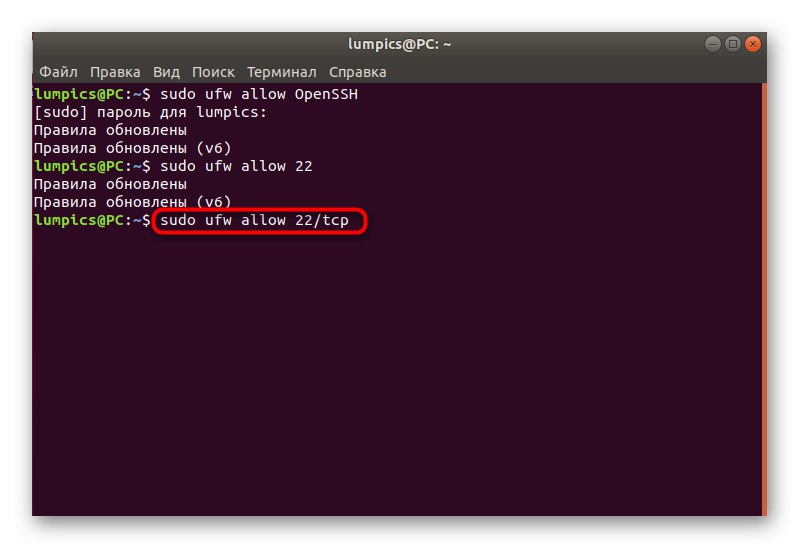

sudo ufw dopustiti 22. - Isto se događa i s portom / protokolom -

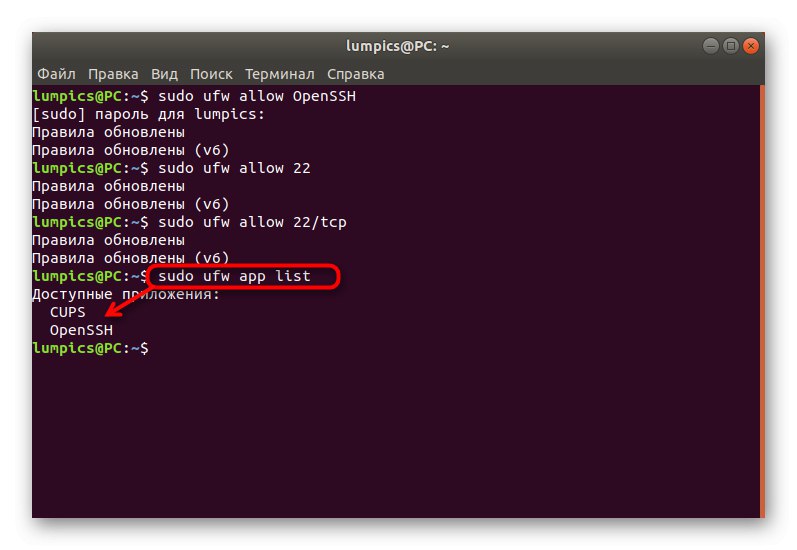

sudo ufw dopustiti 22 / tcp. - Nakon dodavanja pravila provjerite popis dostupnih aplikacija unosom

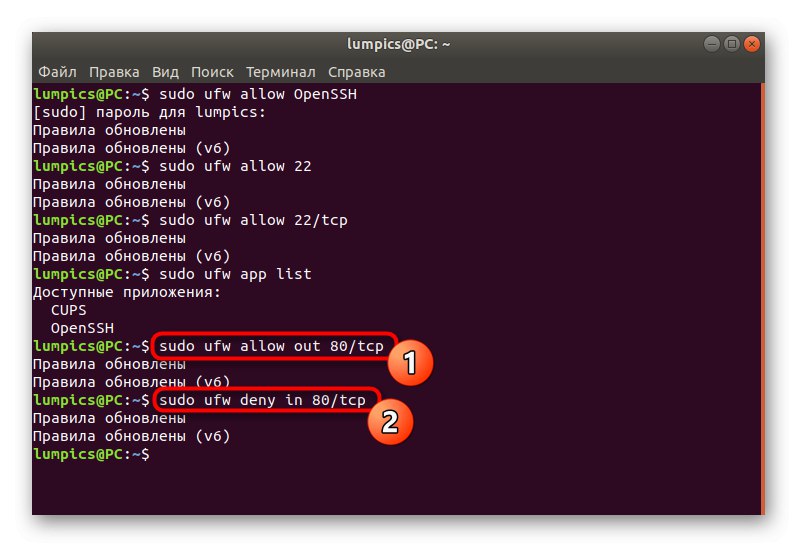

popis aplikacija sudo ufw... Ako je sve uspješno primijenjeno, potrebna usluga prikazat će se u jednom od sljedećih redaka. - Što se tiče dopuštanja i zabrane prijenosa prometa na lukama, to se postiže unosom sintakse

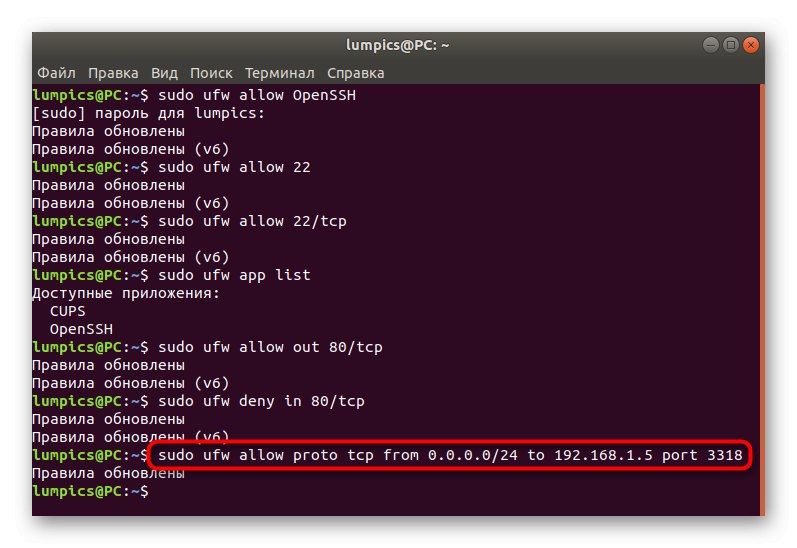

ufw dopustiti smjer luka... Na snimci zaslona u nastavku vidite primjer dopuštanja odlaznog prometa putem porta (sudo ufw dopustiti 80 / tcp), kao i politiku zabrane u istom smjeru u dolaznom smjeru (sudo ufw poricati u 80 / tcp). - Ako vas zanima primjer dodavanja pravila unosom šire sintaksne notacije, upotrijebite primjer

ufw dopušta proto protokol od source_ip do destination_ip port odredišni_port.

Korak 5: postavljanje ograničenja pravila

Tema postavljanja graničnih pravila premjestili smo u zasebnu fazu, jer o tome moramo razgovarati detaljnije. Ovo pravilo ograničava broj povezanih IP adresa na jedan port. Najočitija upotreba ove opcije je zaštita od napada grubom silom. Standardna se politika instalira na sljedeći način:

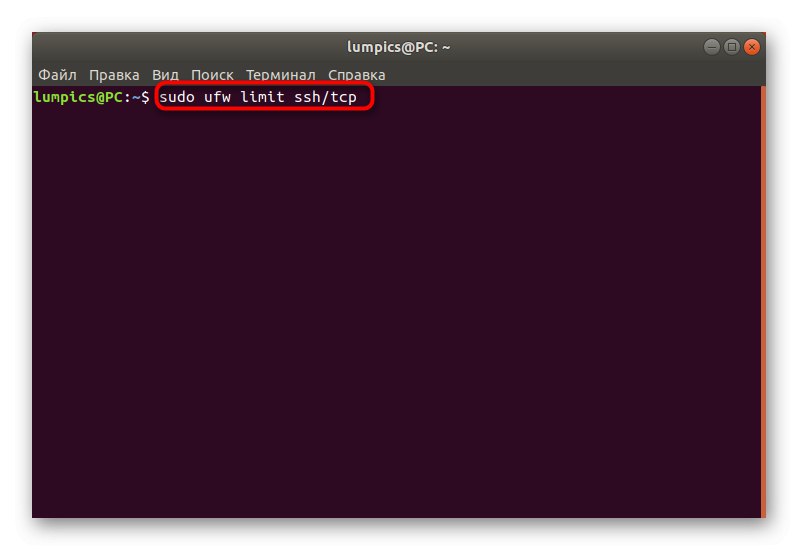

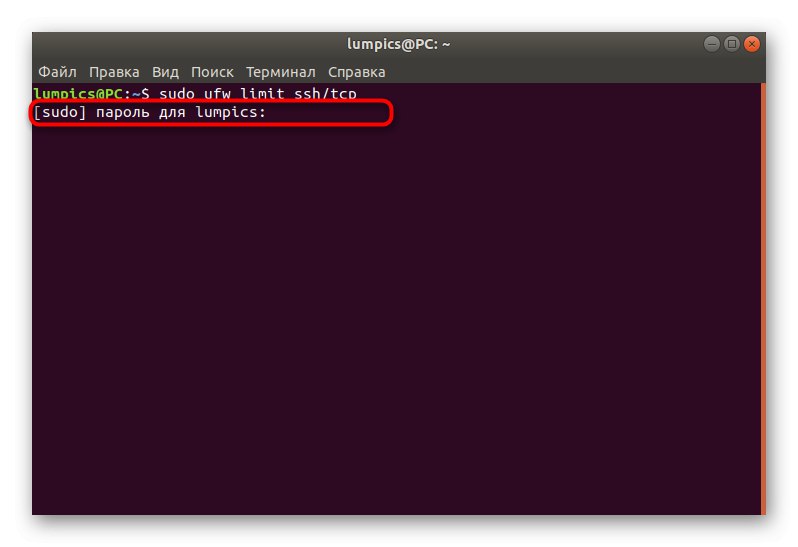

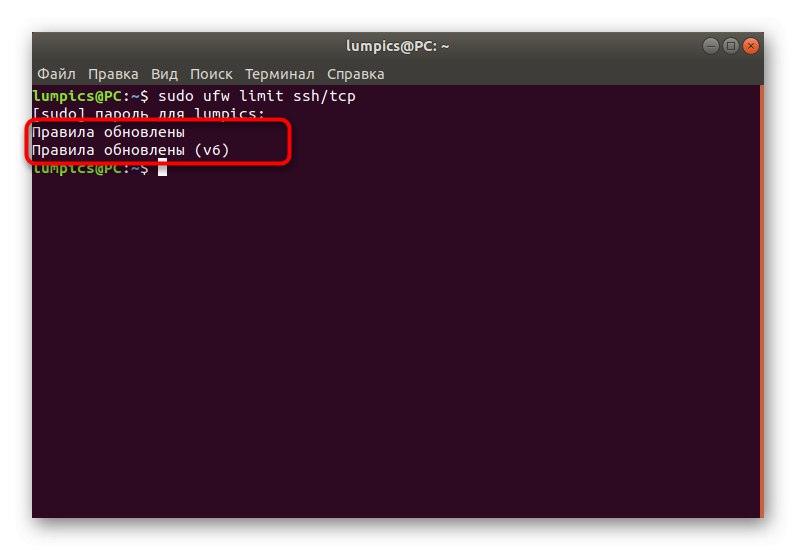

- U konzolu napišite

sudo ufw limit ssh / tcpi kliknite na Unesi. - Unesite lozinku za svoj superkorisnički račun.

- Dobit ćete obavijest da je ažuriranje pravila uspješno.

Na isti se način politike ograničenja postavljaju i za druge programe. Za to koristite naziv usluge, priključak ili port / protokol.

Korak 6: Pogledajte status UFW

Ponekad korisnik mora vidjeti trenutno stanje vatrozida, ne samo u smislu aktivnosti, već i utvrđenih pravila. Za to postoji zasebna naredba, o kojoj smo ranije govorili, a sada ćemo je razmotriti detaljnije.

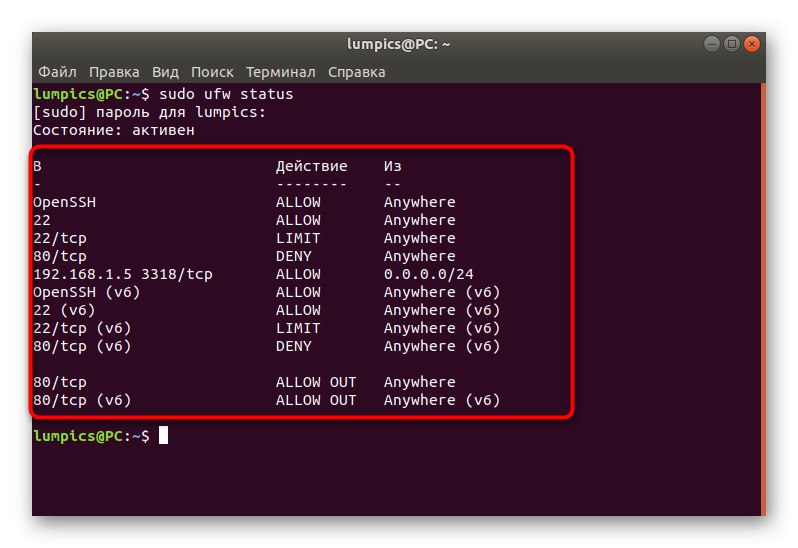

- Registar

sudo ufw statusda biste dobili standardne informacije. - Sve instalirane politike prema adresama, protokolima i nazivima usluga prikazat će se u novim redovima. Radnje i upute prikazane su s desne strane.

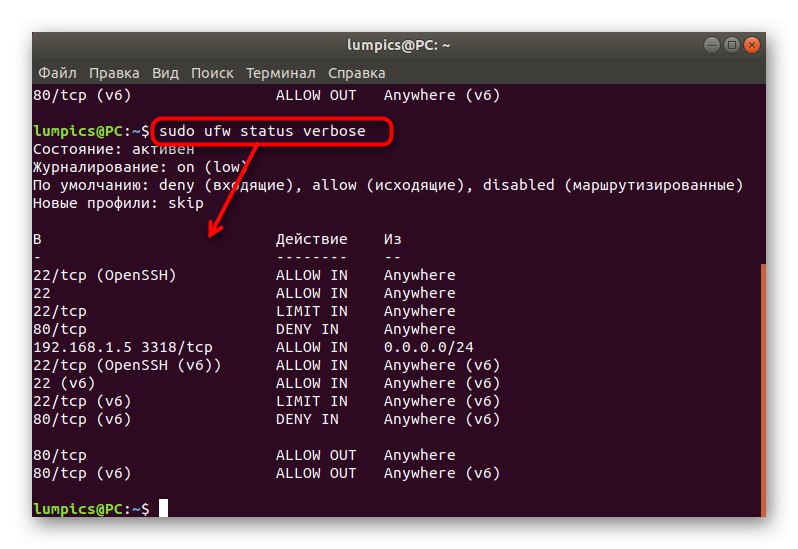

- Detaljnije informacije prikazuju se kada se koristi dodatni argument i naredba postaje

sudo ufw status detaljan. - Prikazat će se popis svih pravila u obliku koji je nerazumljiv za početnike

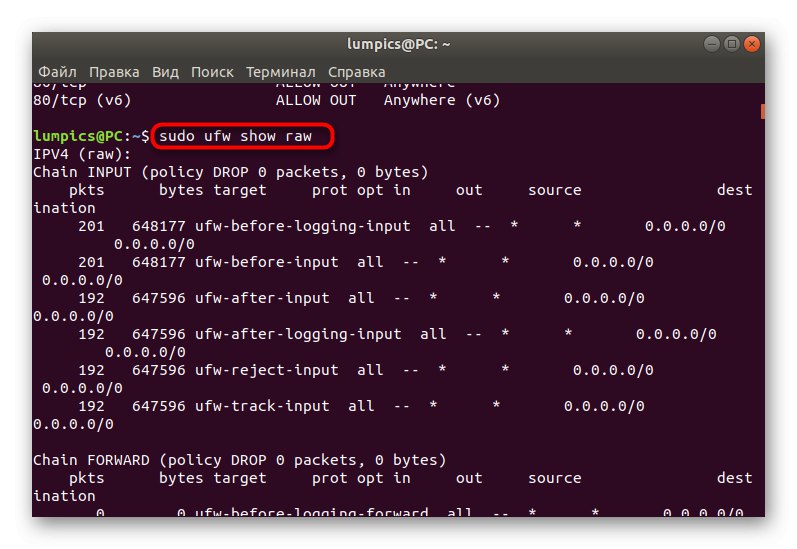

sudo ufw pokazati sirovo.

Postoje i druge opcije koje prikazuju određene informacije o postojećim pravilima i stanju vatrozida. Kratko ćemo ih pogledati:

-

sirovo- prikazuje sva aktivna pravila koristeći iptables format prezentacije. -

ugrađeni- uključuje samo pravila dodana kao zadana. -

prije-pravila- Prikazuje politike koje se izvršavaju prije prihvaćanja paketa iz vanjskog izvora. -

korisnička pravila- respektivno, prikazuje politike koje je dodao korisnik. -

naknadna pravila- isto kao i prethodna pravila, ali uključuje samo ona pravila koja se aktiviraju nakon prihvaćanja paketa. -

pravila za sječu- prikazuje informacije o događajima koji su zapisani u zapisnik. -

slušanje- koristi se za pregled aktivnih (slušajućih) priključaka. -

dodao je- koristi se prilikom pregleda novo dodanih pravila.

U vrijeme koje vam treba, možete upotrijebiti bilo koju od ovih opcija da biste dobili željene podatke i koristili ih u svoje svrhe.

Korak 7: Brisanje postojećih pravila

Neki korisnici, dobivši potrebne informacije o postojećim pravilima, žele izbrisati neka od njih kako bi uspostavili vezu ili postavili nova pravila. Razmatrani vatrozid omogućuje vam da to učinite u bilo kojem dostupnom trenutku, što se radi na sljedeći način:

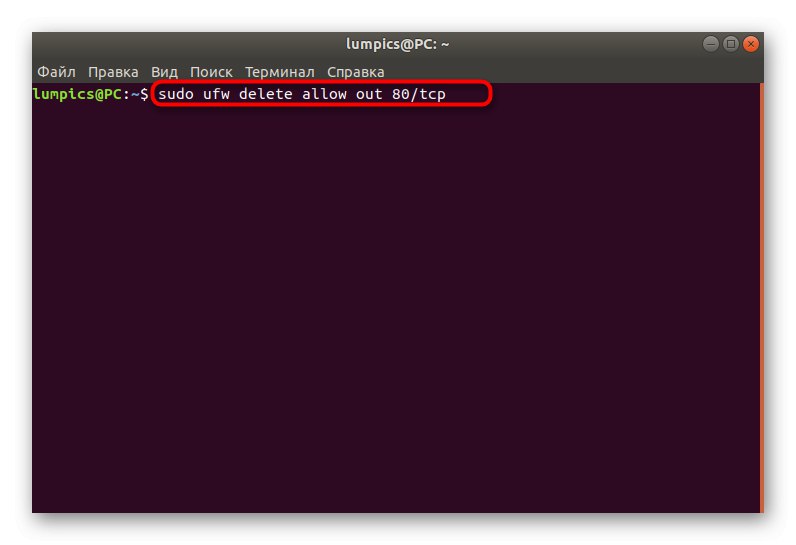

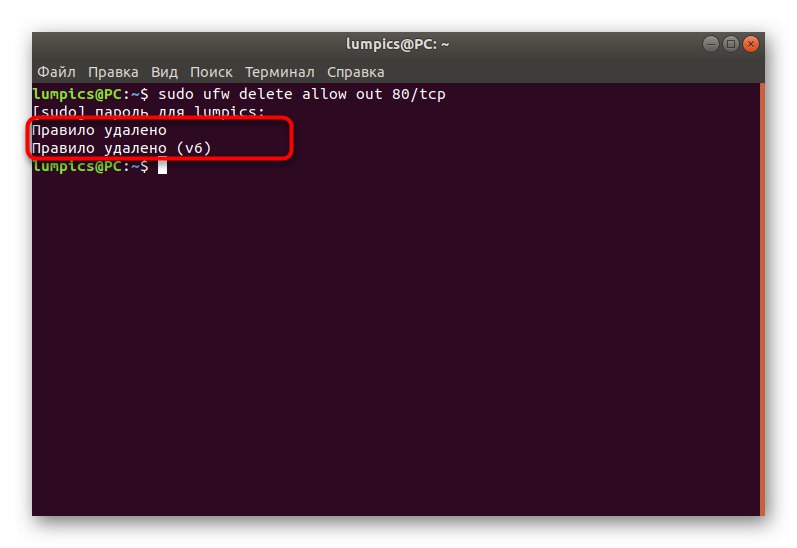

- Umetni naredbu

sudo ufw delete dopusti 80 / tcp... Automatski će ukloniti pravilo koje dopušta odlazne veze na priključku / protokolu 80 / tcp. - Dobit ćete obavijest da su pravila uspješno uklonjena i za IPv4 i za IPv6.

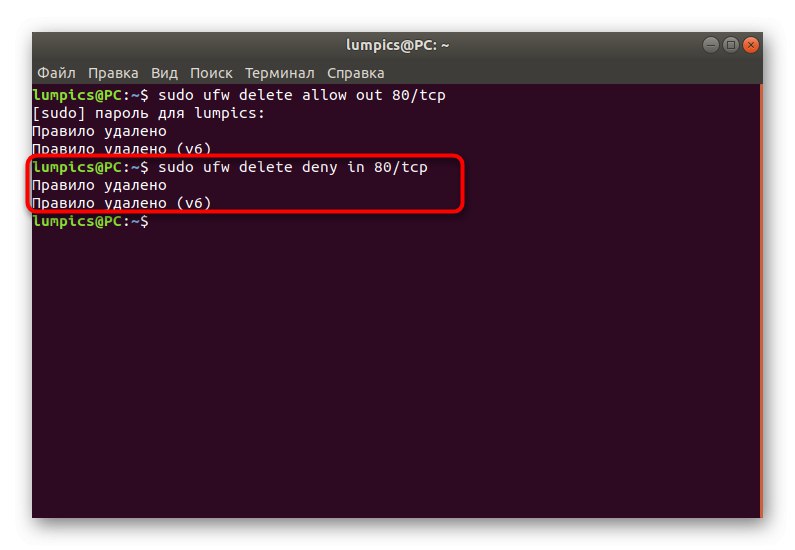

- Isto se odnosi na blokiranje veza, na primjer,

sudo ufw delete deny u 80 / tcp.

Upotrijebite opcije statusa prikaza kako biste kopirali potrebna pravila i izbrisali ih baš kao što je prikazano u primjeru.

Korak 8: omogućite bilježenje

Posljednji korak današnjeg članka uključuje aktiviranje opcije koja će automatski spremati informacije o ponašanju UFW-a s vremena na vrijeme u zasebnu datoteku. Nije nužno za sve korisnike, ali koristi se na sljedeći način:

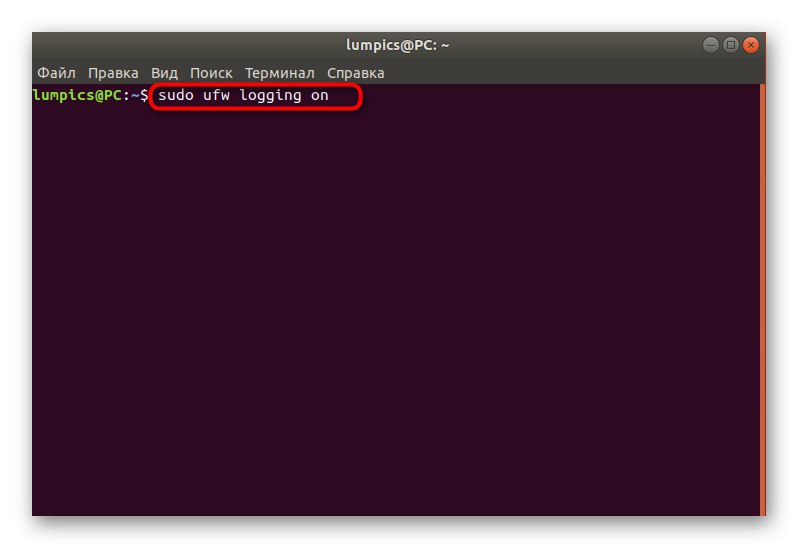

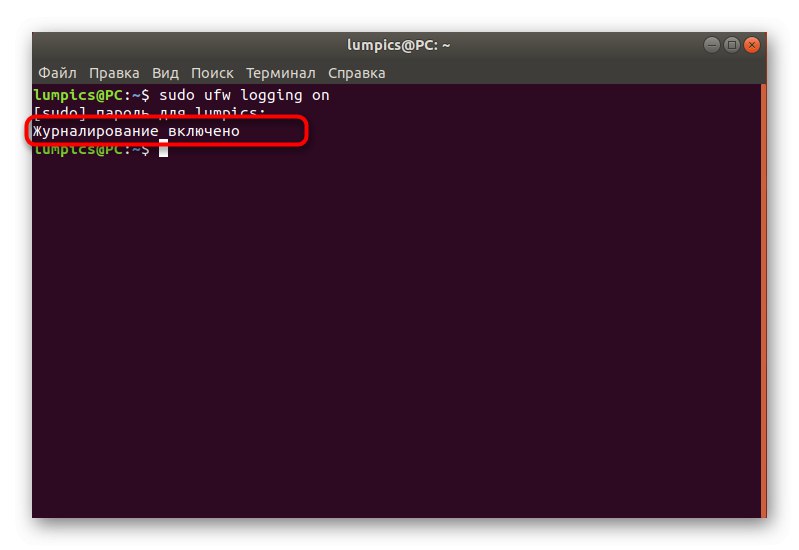

- Pisati

sudo ufw prijavai pritisnite Unesi. - Pričekajte obavijest da će zapisnik sada biti spremljen.

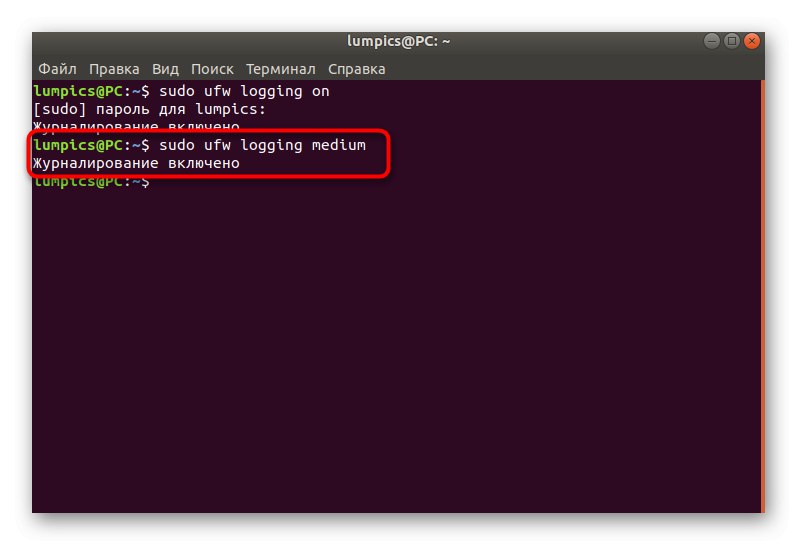

- Možete primijeniti i drugu opciju, na primjer

sudo ufw zapisnički medij... Još uvijek postoji niska (pohranjuje samo podatke o blokiranim paketima) i visoko (sprema sve podatke). Srednja opcija bilježi blokirane i dopuštene pakete.

Iznad ste naučili čitavih osam koraka koji se koriste za konfiguriranje UFW vatrozida na operacijskom sustavu Ubuntu. Kao što vidite, ovo je vrlo jednostavan vatrozid koji će odgovarati čak i početnicima zbog jednostavnosti svladavanja sintakse. UFW se i dalje može nazvati dobrom zamjenom za standardne iptable-e ako niste zadovoljni njime.