Sadržaj

- Korak 1: Instalirajte potrebne pakete

- Korak 2: Globalna konfiguracija DNS poslužitelja

- Korak 3: stvorite zonu naprijed i natrag

- Korak 4: Pokretanje DNS poslužitelja

- Korak 5: promijenite postavke vatrozida

- Korak 6: Postavljanje prava pristupa

- Korak 7: Testiranje pogrešaka i dovršavanje konfiguracije

- Korak 8: Provjera instaliranog DNS poslužitelja

- Konfiguriranje klijentske strane DNS poslužitelja

- Testiranje DNS poslužitelja

- Pitanja i odgovori

Korak 1: Instalirajte potrebne pakete

Prije nego što počnemo pregledavati sljedeće upute, želimo napomenuti da naša web stranica već ima općeniti vodič za konfiguriranje standardnog DNS-a na Linuxu. Preporučujemo da koristite upravo taj materijal ako trebate postaviti postavke za redovite posjete internetskim stranicama. Zatim ćemo vam pokazati kako instalirati primarni lokalni DNS poslužitelj s klijentskom stranom.

Pročitajte također: Konfiguriranje DNS-a u Linuxu

Kao način stvaranja lokalnog DNS poslužitelja, preporučujemo upotrebu vezati9... Konfiguracija sljedećih konfiguracijskih datoteka također će se temeljiti na općim principima ponašanja ove komponente. Zadano vezati9 nedostaje u operativnom sustavu, pa krenimo s dodavanjem.

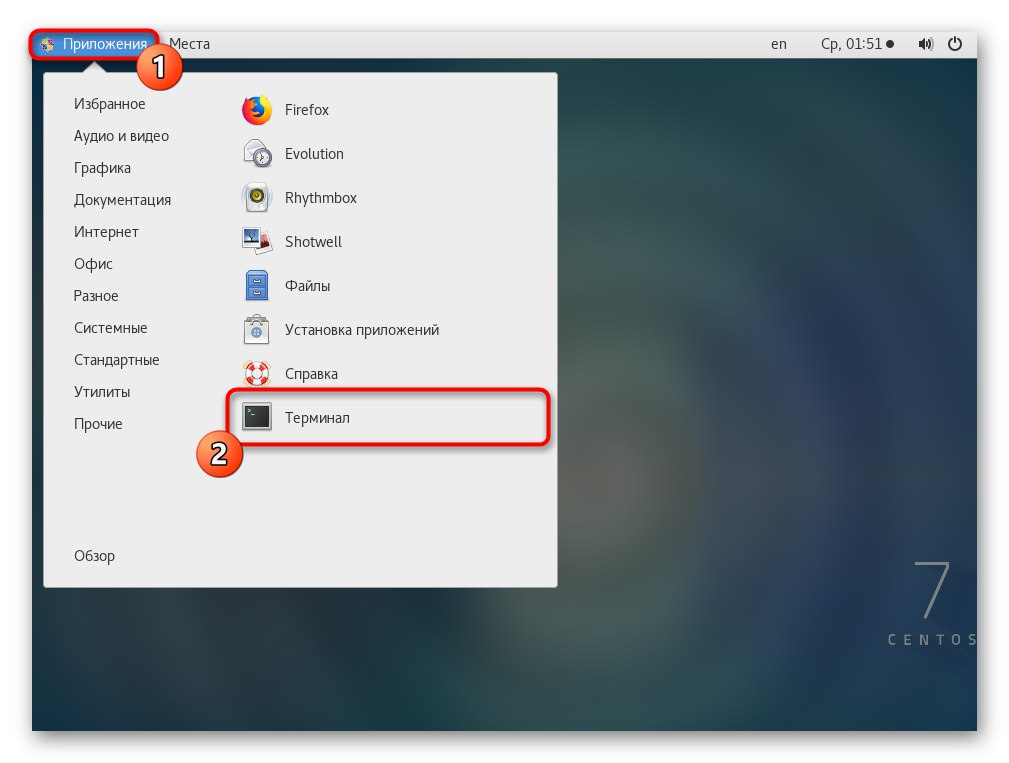

- Pokrenite konzolu na vama prikladan način. Nalazi se u odjeljku "Prijave" — Favoriti ili se otvara putem standardne tipkovne prečice Ctrl + Alt + T.

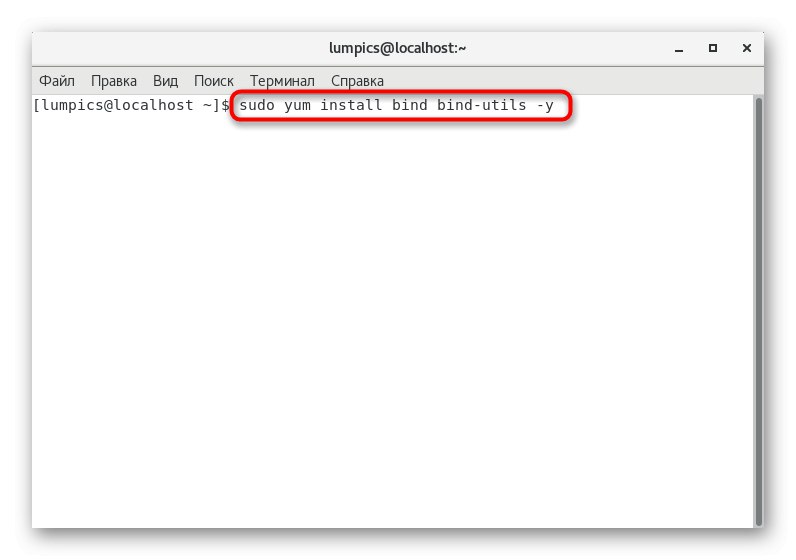

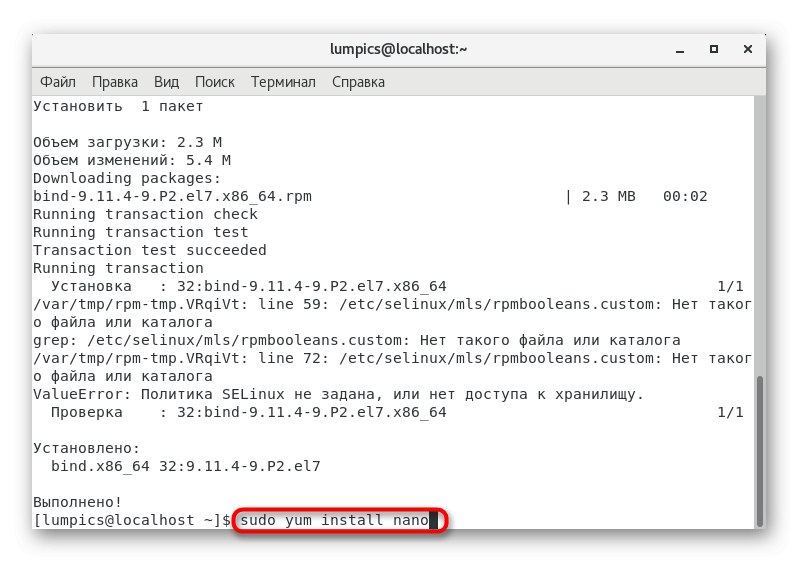

- Ovdje trebate unijeti naredbu

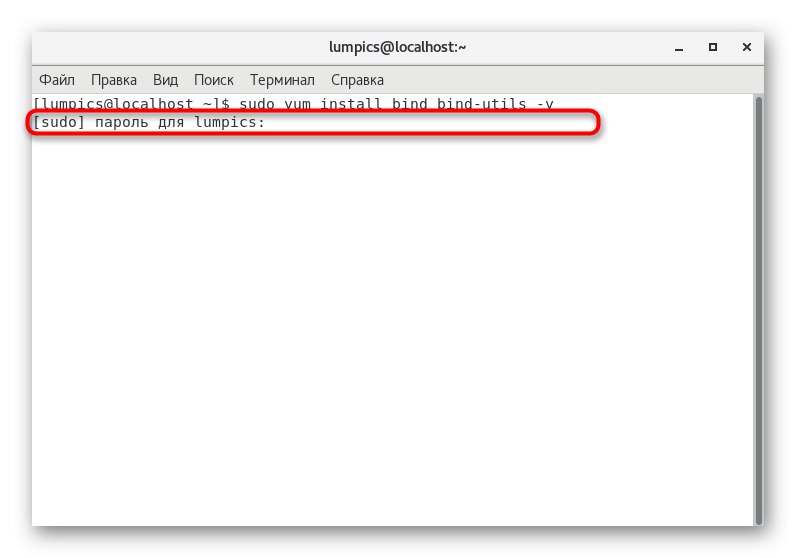

sudo yum instaliraj bind bind-utils -yi kliknite na Unesi da ga aktiviram. - Ova se radnja izvodi u ime nadkorisnika (sudo), pa ćete račun morati potvrditi unosom lozinke u redak koji se pojavi.

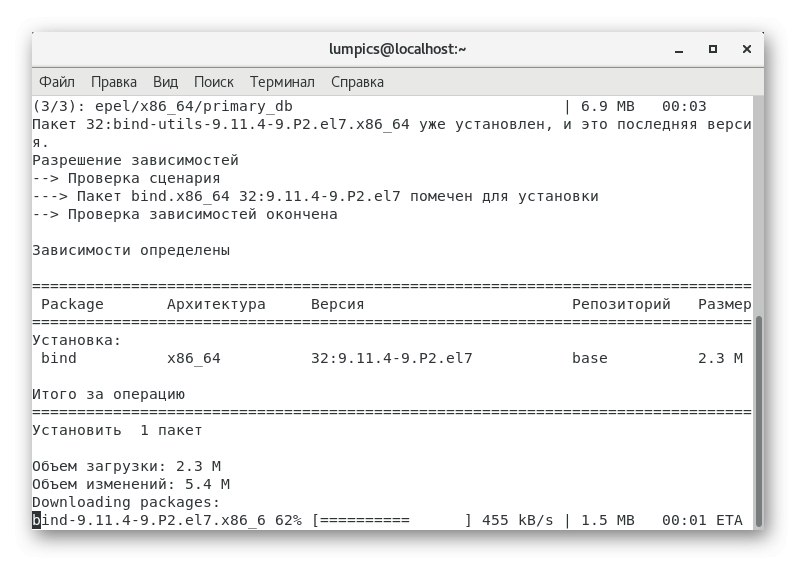

- Pričekajte da se završi preuzimanje i instalacija paketa.

Na kraju ovog postupka primit ćete obavijest da su svi paketi uspješno dodani u sustav. Zatim prijeđite na sljedeći korak.

Korak 2: Globalna konfiguracija DNS poslužitelja

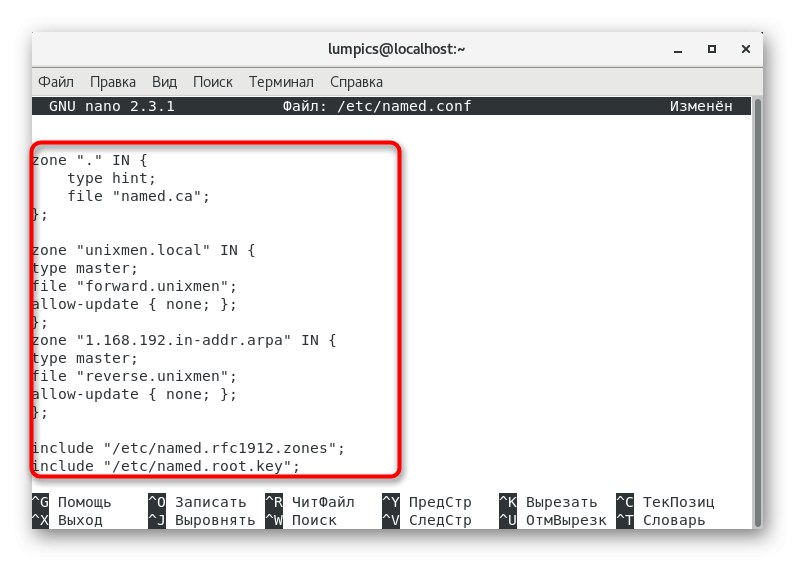

Sada želimo pokazati kako se točno uređuje glavna konfiguracijska datoteka, kao i koji se retci tamo dodaju. Nećemo se zadržavati na svakom retku zasebno, jer će to trajati jako dugo, osim toga, svi potrebni podaci dostupni su u službenoj dokumentaciji.

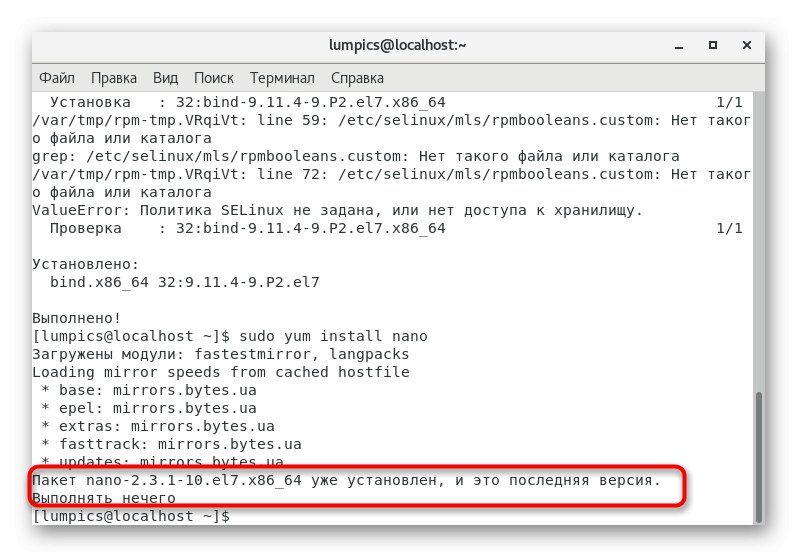

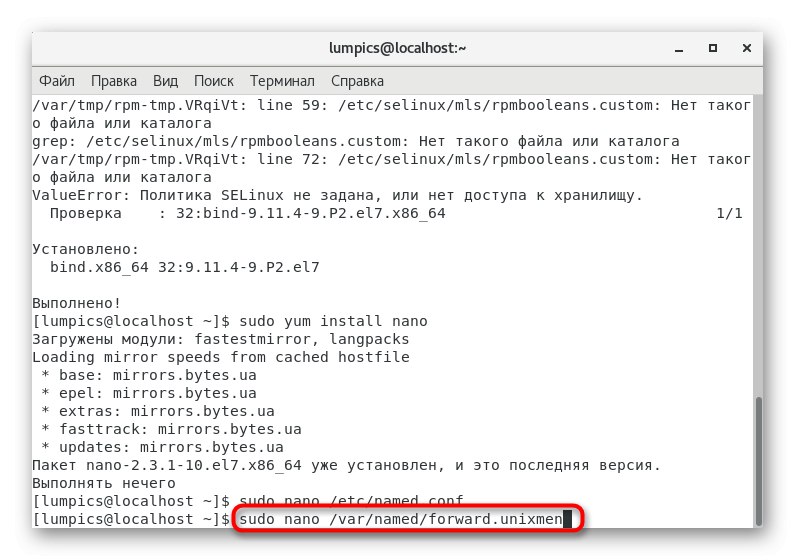

- Bilo koji uređivač teksta može se koristiti za uređivanje konfiguracijskih objekata. Nudimo instalirati prikladan nanotipkanjem u konzolu

sudo yum instaliraj nano. - Svi potrebni paketi će se preuzeti, a ako su već prisutni u distribuciji, primit ćete obavijest "Nema se što učiniti".

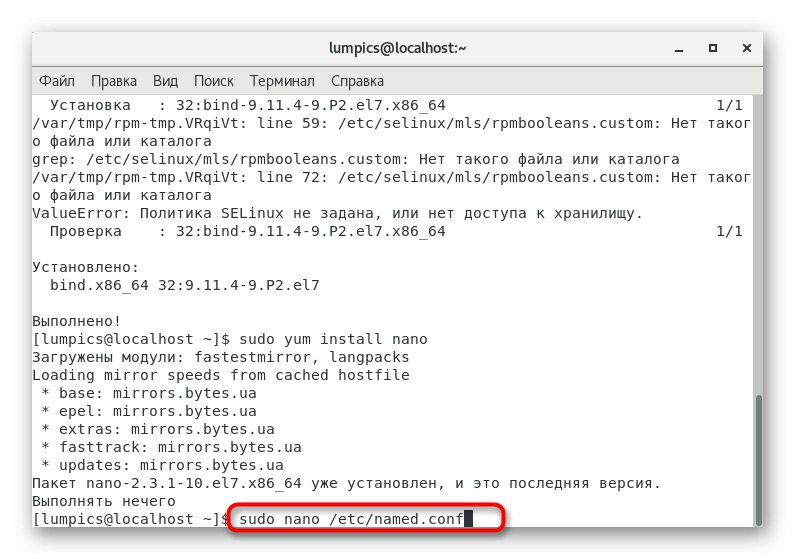

- Počnimo s uređivanjem same datoteke. Otvori do kraja

sudo nano /etc/named.conf... Ako je potrebno, zamijenite željeni uređivač teksta, tada će redak izgledati otprilike ovako:sudo vi /etc/named.conf. - U nastavku ćemo navesti sadržaj koji trebate umetnuti u otvorenu datoteku ili ga usporediti s postojećim dodavanjem redaka koji nedostaju.

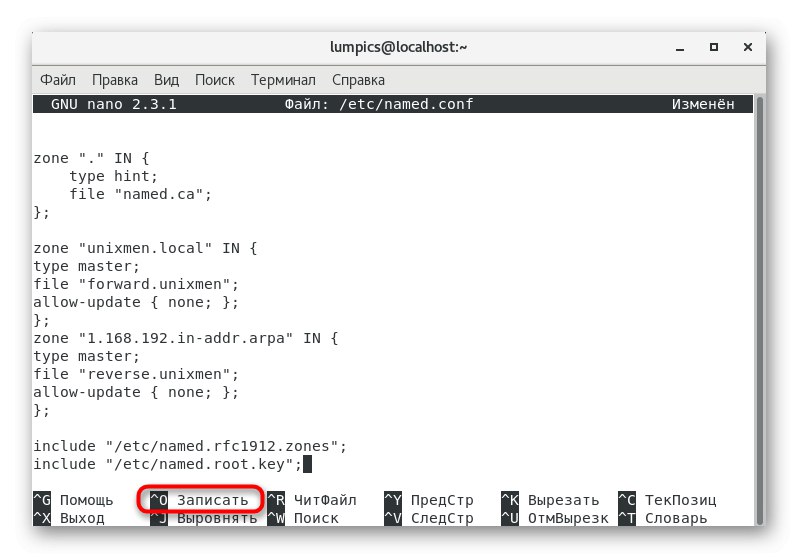

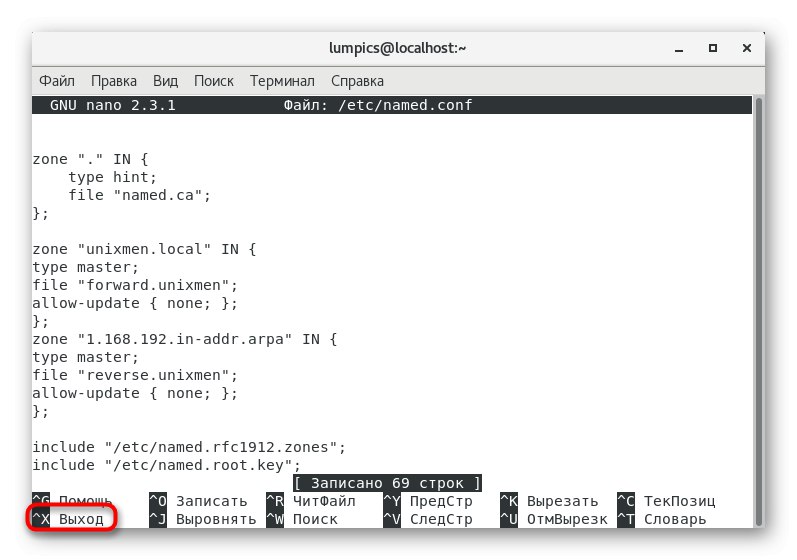

- Nakon toga kliknite na Ctrl + Ozabilježiti promjene.

- Ne trebate mijenjati naziv datoteke, samo kliknite Unesi.

- Ostavite uređivač teksta putem Ctrl + X.

Kao što je ranije spomenuto, u konfiguracijsku datoteku morat ćete umetnuti određene retke koji postavljaju opća pravila za ponašanje DNS poslužitelja.

//

// imenovan.conf

//

// Osigurava Red Hat paket za povezivanje za konfiguriranje ISC BIND-a pod nazivom (8) DNS

// poslužitelj kao poslužitelj imena samo za predmemoriranje (samo kao localhost DNS razrješivač).

//

// Pogledajte / usr / share / doc / bind * / sample / na primjer imenovane konfiguracijske datoteke.

//

mogućnosti {

priključak za preslušavanje 53 {127.0.0.1; 192.168.1.101;}; ### Glavni DNS IP ###

# preslušaj-na-v6 port 53 {:: 1; };

direktorij "/ var / named";

dump-datoteka "/var/named/data/cache_dump.db";

statistička datoteka "/var/named/data/named_stats.txt";

memstatistička datoteka "/var/named/data/named_mem_stats.txt";

allow-query {localhost; 192.168.1.0/24;}; ### IP raspon ###

dopusti-transfer {localhost; 192.168.1.102; }; ### Slave DNS IP ###

/*

- Ako gradite AUTORITATIVNI DNS poslužitelj, NE omogućite rekurziju.

- Ako gradite RECURZIVNI (predmemorirani) DNS poslužitelj, morate ga omogućiti

rekurzija.

- Ako vaš rekurzivni DNS poslužitelj ima javnu IP adresu, MORATE omogućiti pristup

kontrola za ograničavanje upita na vaše legitimne korisnike. Ako to ne učini hoće

uzrokovati da vaš poslužitelj postane dijelom pojačanog DNS pojačanja

napadi. Implementacija BCP38 unutar vaše mreže uvelike bi pomogla

smanjiti takvu površinu napada

*/

rekurzija da;

dnssec-enable yes;

dnssec-provjera valjanosti;

dnssec-lookaside auto;

/ * Put do ISC DLV ključa * /

tipke za vezu "/etc/named.iscdlv.key";

upravljani-ključevi-direktorij "/ var / named / dynamic";

pid-datoteka "/run/named/named.pid";

datoteka ključa sesije "/run/named/session.key";

};

prijavljivanje {

kanal default_debug {

datoteka "data / named.run";

dinamika ozbiljnosti;

};

};

zona "." IN {

tip savjet;

datoteka "named.ca";

};

zona "unixmen.local" IN {

tip majstor;

datoteka "forward.unixmen";

dopusti-ažuriraj {none; };

};

zona "1.168.192.in-addr.arpa" IN {

tip majstor;

datoteka "reverse.unixmen";

dopusti-ažuriraj {none; };

};

uključuju "/etc/named.rfc1912.zones";

uključuju "/etc/named.root.key";

Provjerite je li sve postavljeno točno onako kako je prikazano gore, a tek onda prijeđite na sljedeći korak.

Korak 3: stvorite zonu naprijed i natrag

DNS poslužitelj koristi naprijed i natrag zone za dobivanje informacija o izvoru. Prosljeđivanje omogućuje vam dobivanje IP adrese prema imenu hosta, a obrnuti IP daje vam ime domene. Ispravan rad svake zone mora biti osiguran posebnim pravilima, čije stvaranje predlažemo dalje.

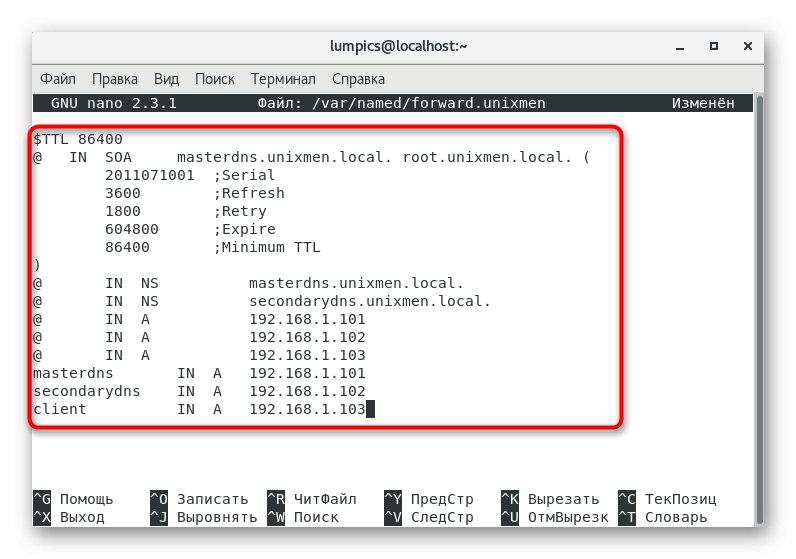

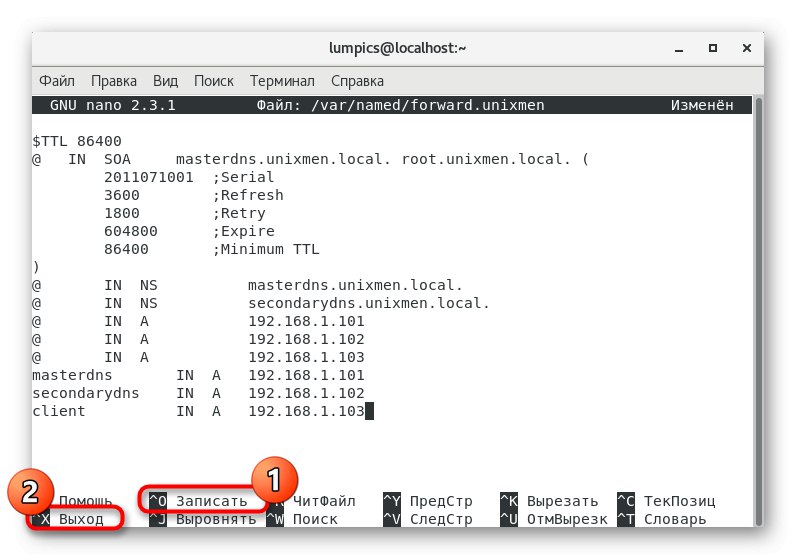

- Stvorimo zasebnu datoteku za izravnu zonu koristeći isti uređivač teksta.Tada će linija izgledati ovako:

sudo nano /var/naziv/naprijed.unixmen. - Dobit ćete obavijest da je ovo prazan objekt. Tamo zalijepite sljedeći sadržaj:

86400 TTL TTL

@ U SOI masterdns.unixmen.local. korijen.unixmen.local. (

2011071001; serijski

3600; Osvježi

1800; Pokušaj ponovo

604800; Istek

86400; Minimalni TTL

)

@ IN NS masterdns.unixmen.local.

@ IN NS secondarydns.unixmen.local.

@ U 192.168.1.101

@ U 192.168.1.102

@ U 192.168.1.103

masterdns U A 192.168.1.101

sekundarni dns U A 192.168.1.102

klijent U 192.168.1.103 - Spremite promjene i zatvorite uređivač teksta.

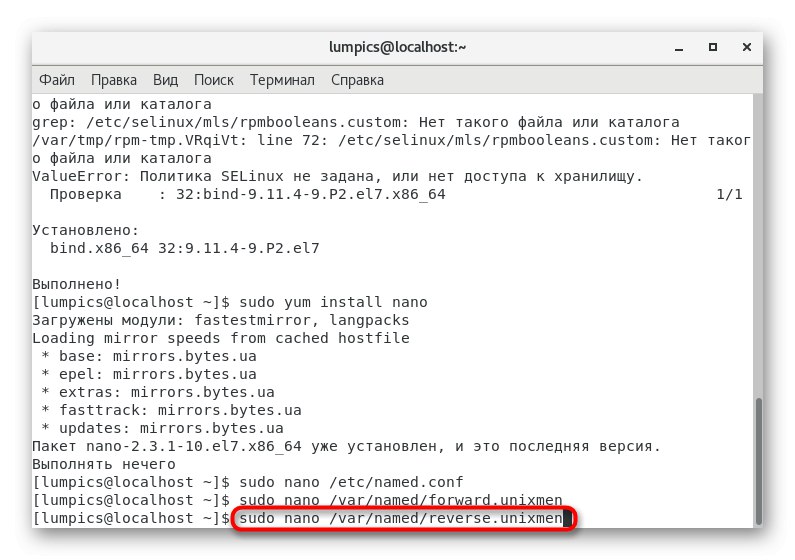

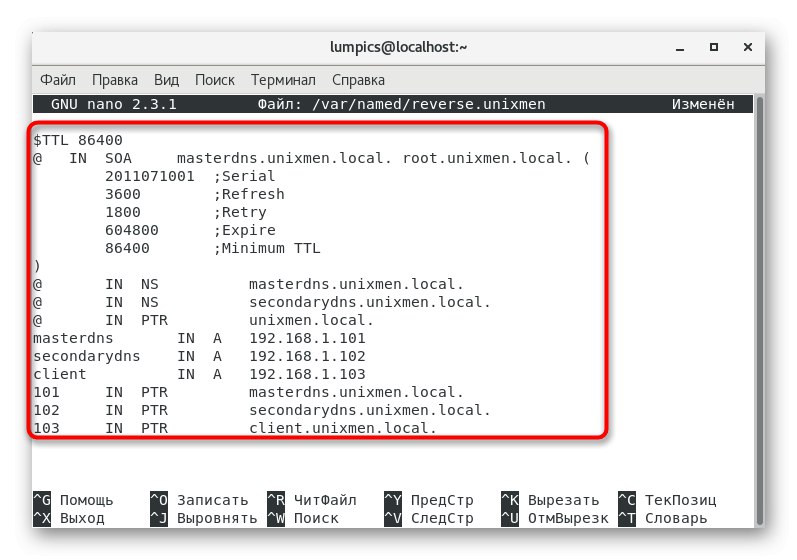

- Sada prijeđimo na obrnutu zonu. Potrebna je datoteka

/var/named/reverse.unixmen. - Ovo će ujedno biti nova prazna datoteka. Umetni tamo:

86400 TTL TTL

@ U SOI masterdns.unixmen.local. korijen.unixmen.local. (

2011071001; serijski

3600; Osvježi

1800; Pokušaj ponovo

604800; Istek

86400; Minimalni TTL

)

@ IN NS masterdns.unixmen.local.

@ IN NS secondarydns.unixmen.local.

@ U PTR unixmen.local.

masterdns U A 192.168.1.101

sekundarni dns U A 192.168.1.102

klijent U 192.168.1.103

101 U PTR masterdns.unixmen.local.

102 U PTR sekundarnidns.unixmen.local.

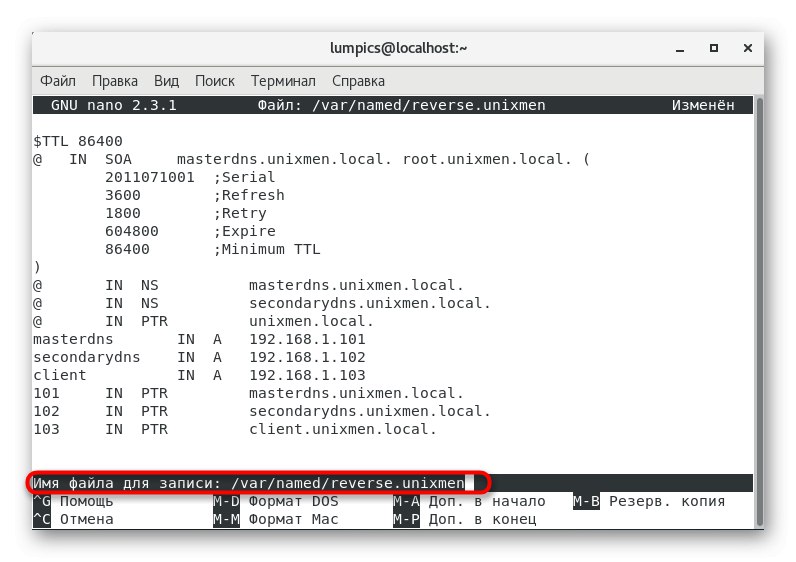

103 U PTR klijentu.unixmen.local. - Prilikom spremanja nemojte mijenjati naziv predmeta, već jednostavno pritisnite tipku Unesi.

Sada će se navedene datoteke koristiti za zone naprijed i natrag. Ako je potrebno, trebali biste ih urediti kako biste promijenili neke parametre. O tome možete pročitati i u službenoj dokumentaciji.

Korak 4: Pokretanje DNS poslužitelja

Nakon slijeđenja svih prethodnih uputa, već možete pokrenuti DNS poslužitelj tako da je u budućnosti lako provjeriti njegovu operativnost i nastaviti konfiguriranje važnih parametara. Zadatak se izvodi na sljedeći način:

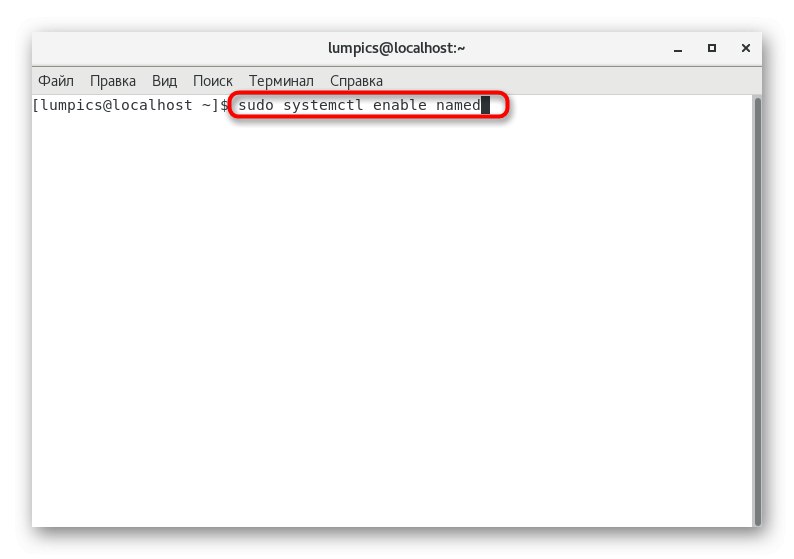

- U konzolu unesite

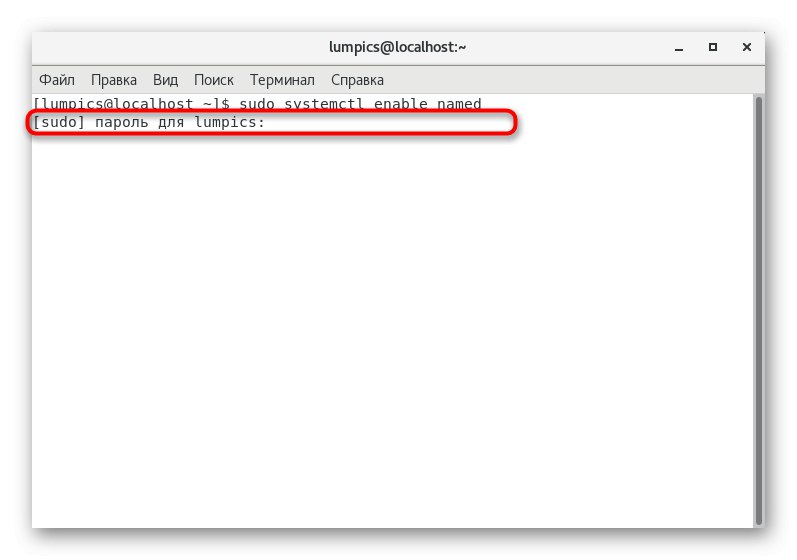

sudo systemctl omogućiti namedza dodavanje DNS poslužitelja prilikom pokretanja radi automatskog pokretanja pri pokretanju operativnog sustava. - Potvrdite ovu radnju unošenjem lozinke superkorisnika.

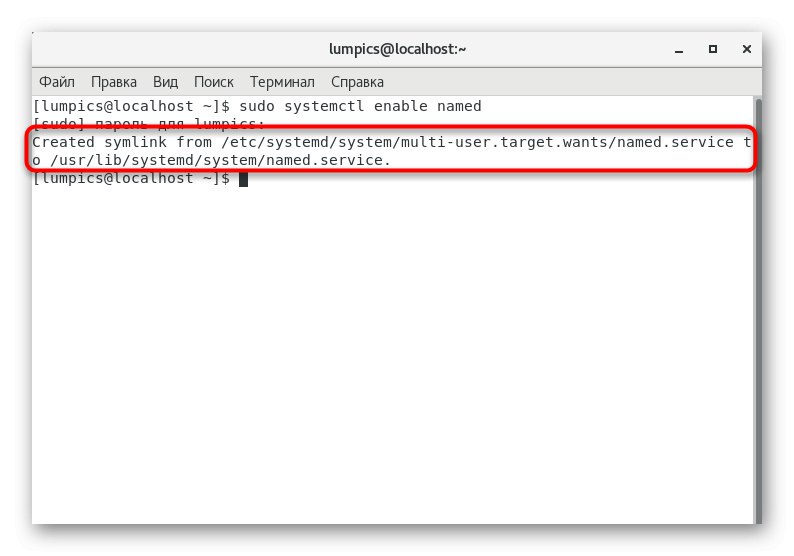

- Bit ćete obaviješteni o stvaranju simboličke poveznice, što znači da je akcija bila uspješna.

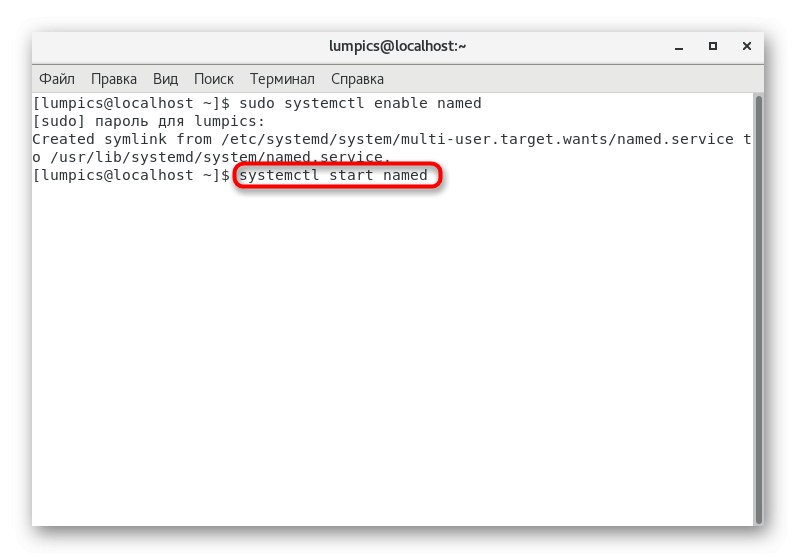

- Pokrenite uslužni program putem

systemctl početak imenovan... Možete ga zaustaviti na isti način, samo zamjenom opcije početak naStop. - Kada se pojavi skočni prozor za provjeru autentičnosti, unesite root lozinku.

Kao što vidite, upravljanje ovom uslugom provodi se po istom principu kao i svi drugi standardni uslužni programi, pa to ne bi trebalo stvarati probleme čak ni za početnike.

Korak 5: promijenite postavke vatrozida

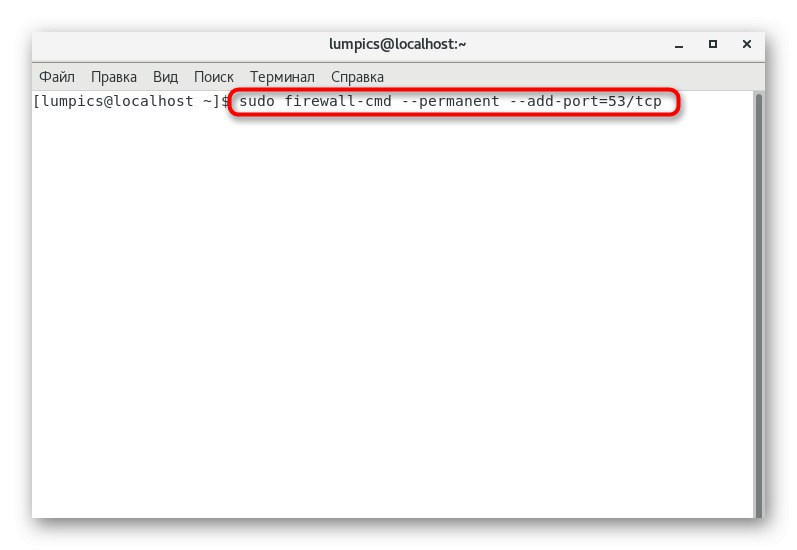

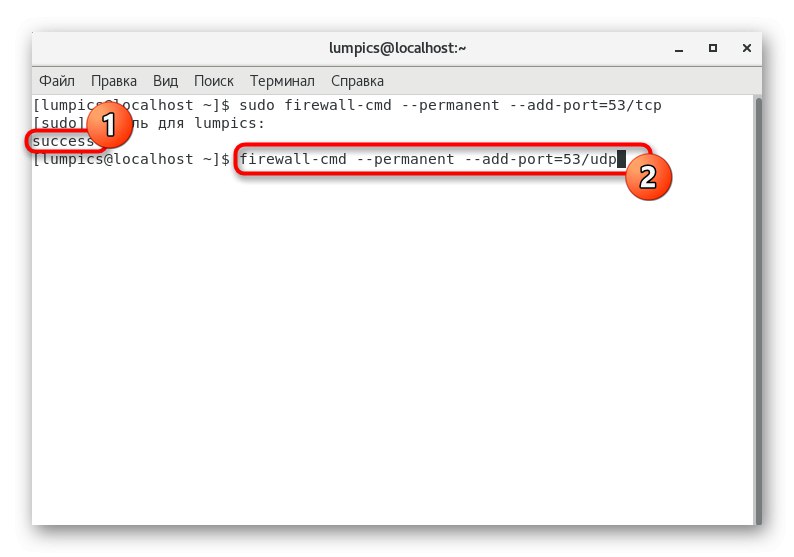

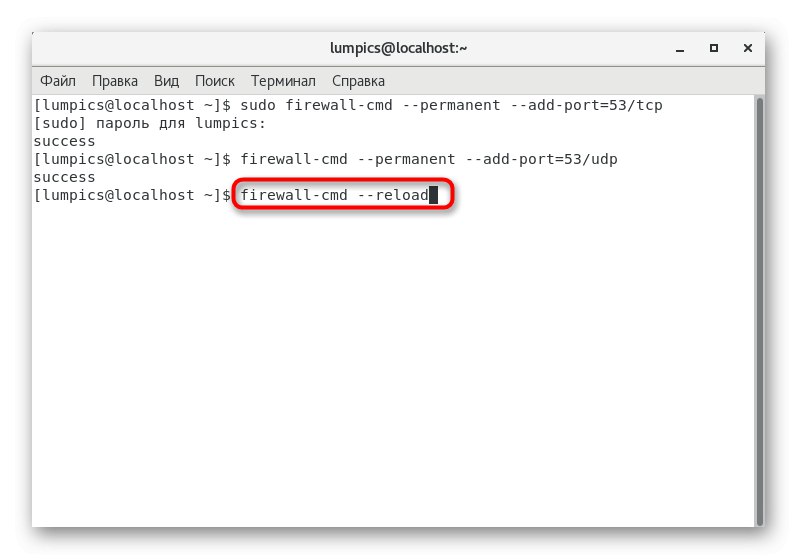

Za ispravno funkcioniranje DNS poslužitelja morate otvoriti priključak 53, koji se provodi kroz standardni vatrozid FirewallD. U "Terminal" trebate unijeti samo tri jednostavne naredbe:

- Prva ima oblik

firewall-cmd --trajni --add-port = 53 / tcpi odgovoran je za otvaranje TCP porta. Umetnite ga u konzolu i kliknite na Unesi. - Trebali biste biti obaviješteni "Uspjeh", što ukazuje na uspješnu primjenu pravila. Nakon toga umetnite redak

firewall-cmd --trajni --add-port = 53 / udpza otvaranje UDP porta. - Sve promjene primijenit će se tek nakon ponovnog pokretanja vatrozida, što se vrši putem naredbe

firewall-cmd --reload.

Ne trebate više mijenjati vatrozid. Držite ga stalno, kako biste izbjegli probleme s pristupom.

Korak 6: Postavljanje prava pristupa

Sada morate postaviti osnovna dopuštenja i prava pristupa kako biste malo osigurali funkcioniranje DNS poslužitelja i zaštitili obične korisnike od mogućnosti promjene parametara. Učinimo to na standardni način i putem SELinuxa.

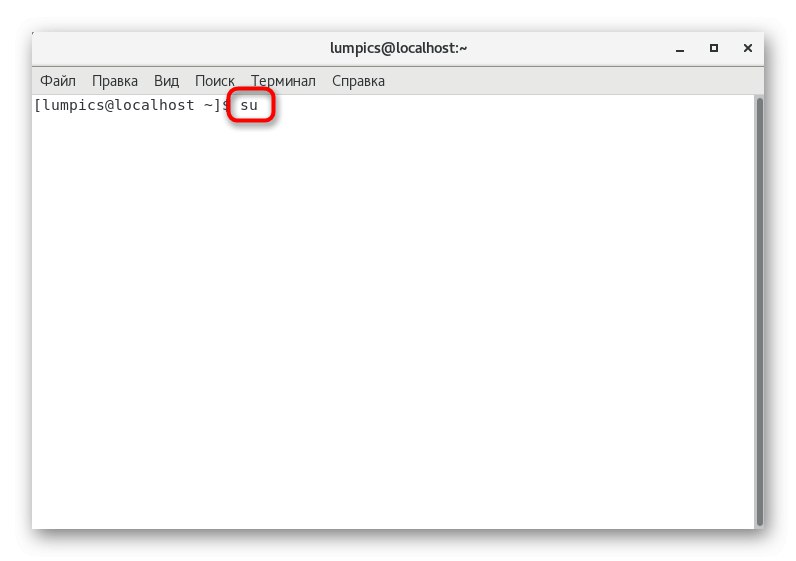

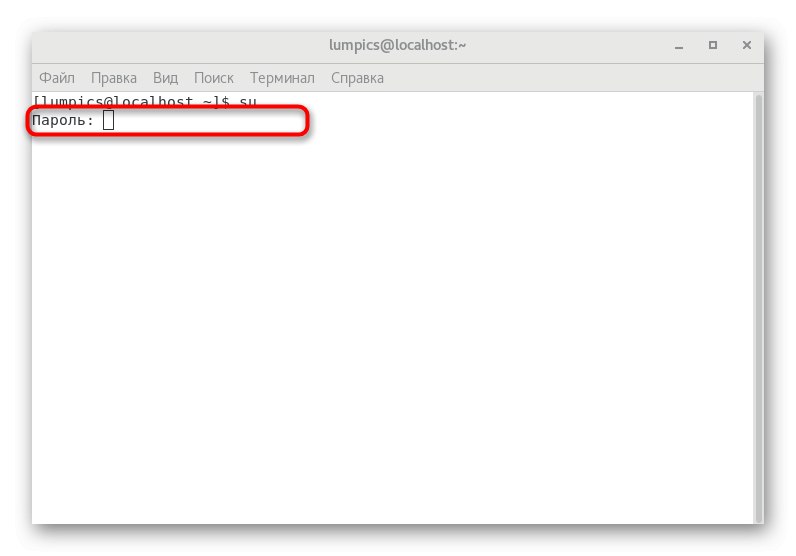

- Sve naredne naredbe moraju se aktivirati u ime nadkorisnika. Da ne biste stalno unosili lozinku, savjetujemo vam da omogućite trajni root pristup za trenutnu sesiju terminala. Da biste to učinili, unesite u konzolu

su. - Unesite pristupnu lozinku.

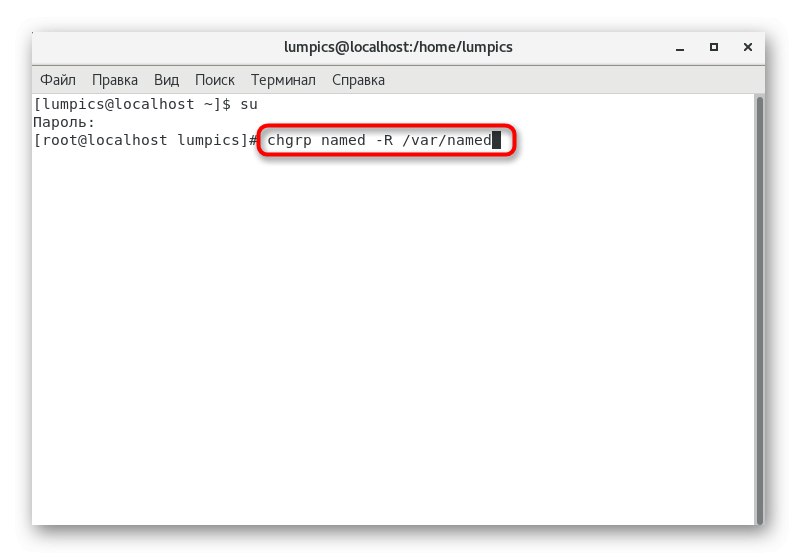

- Nakon toga jednu po jednu unesite sljedeće naredbe da biste stvorili optimalnu postavku pristupa:

chgrp pod nazivom -R / var / named

chown -v korijen: nazvan /etc/named.conf

restorecon -rv / var / named

restorecon /etc/named.conf

Ovo dovršava opću konfiguraciju glavnog DNS poslužitelja. Preostaje samo urediti nekoliko konfiguracijskih datoteka i testirati na pogreške. Uz sve ovo, predlažemo da to shvatimo u sljedećem koraku.

Korak 7: Testiranje pogrešaka i dovršavanje konfiguracije

Preporučujemo da započnete s provjerom pogrešaka kako ubuduće ne biste morali mijenjati preostale konfiguracijske datoteke. Zbog toga ćemo sve to pokriti u jednom koraku i pružiti primjere ispravnih rezultata naredbi za testiranje.

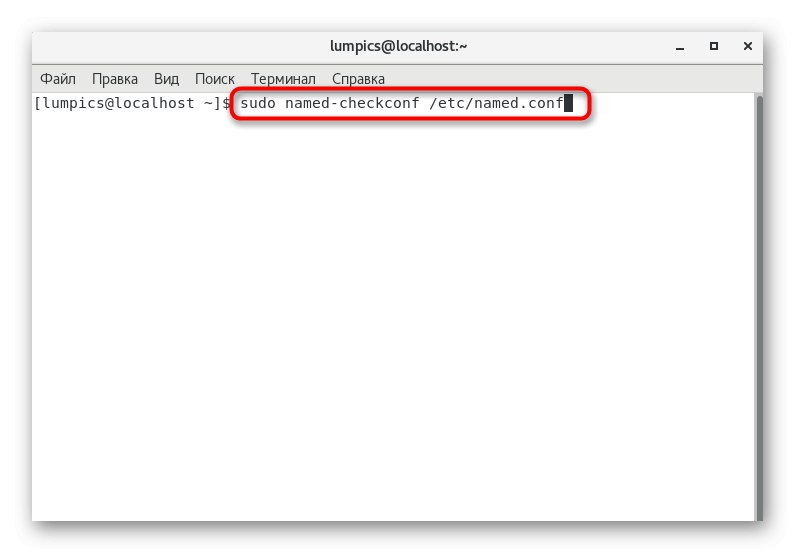

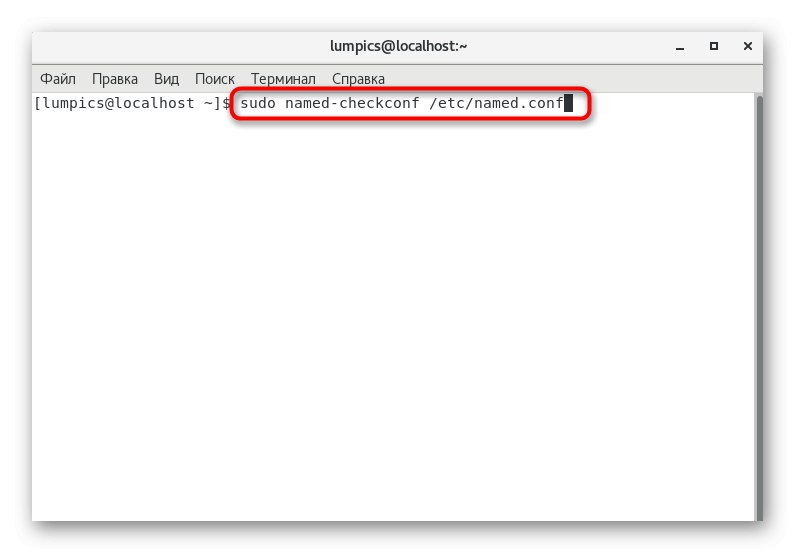

- Uđite "Terminal"

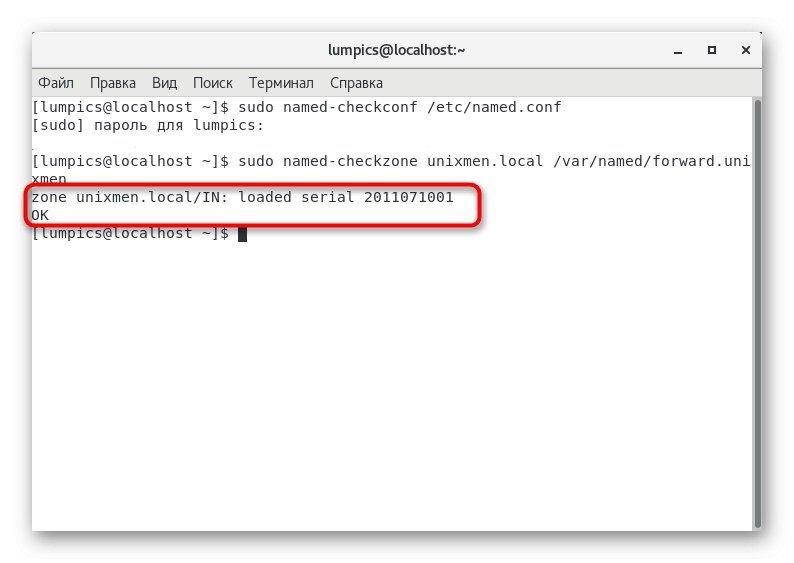

named-checkconf /etc/named.conf... Ovo će provjeriti globalne parametre. Ako kao rezultat nije uslijedio izlaz, tada je sve ispravno konfigurirano. Inače, proučite poruku i, počevši od nje, riješite problem. - Dalje, morate provjeriti izravnu zonu umetanjem crte

named-checkzone unixmen.local /var/named/forward.unixmen. - Uzorak izlaza izgleda ovako:

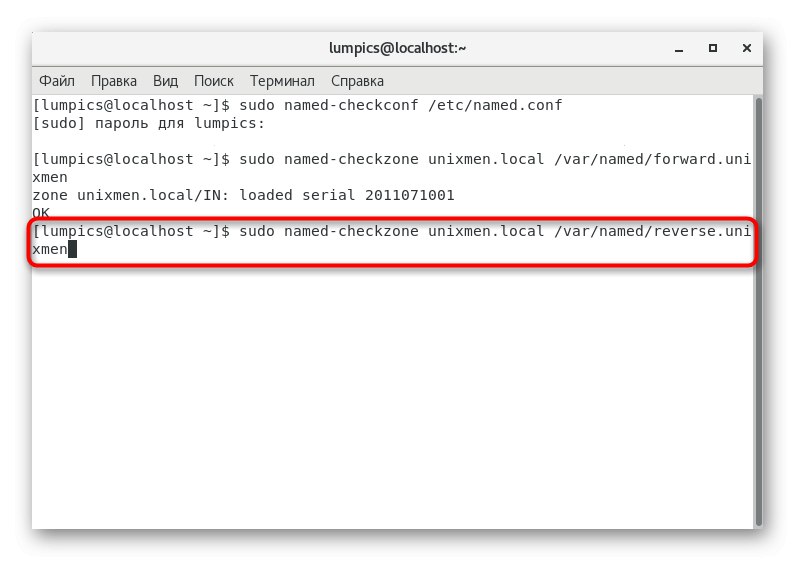

zone unixmen.local / IN: učitan serijski 2011071001 OK. - Izvodimo približno isto s obrnutom zonom kroz

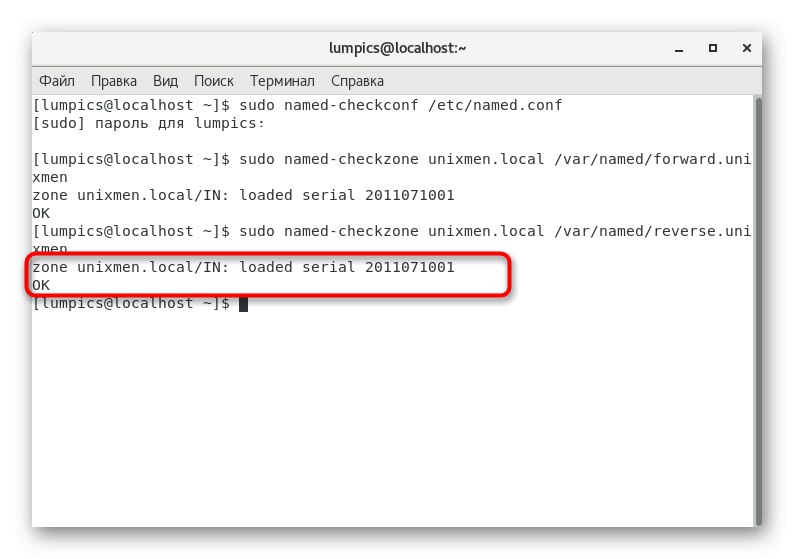

named-checkzone unixmen.local /var/named/reverse.unixmen. - Ispravan izlaz trebao bi biti ovakav:

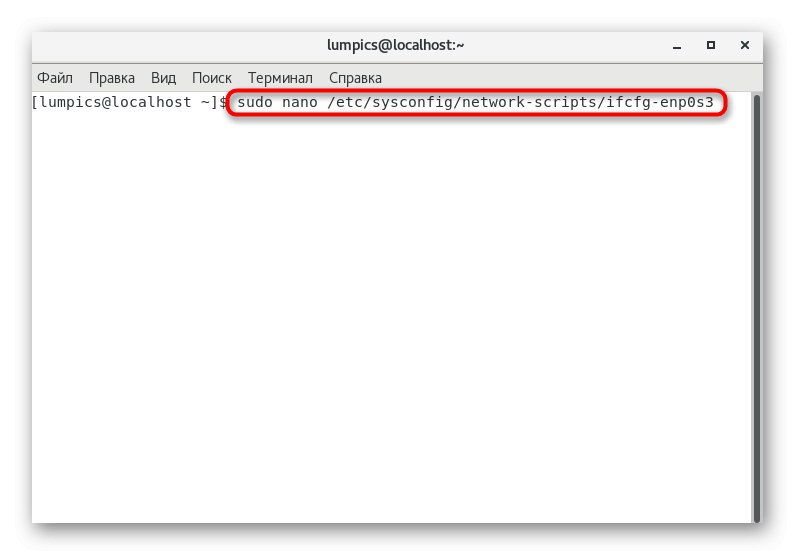

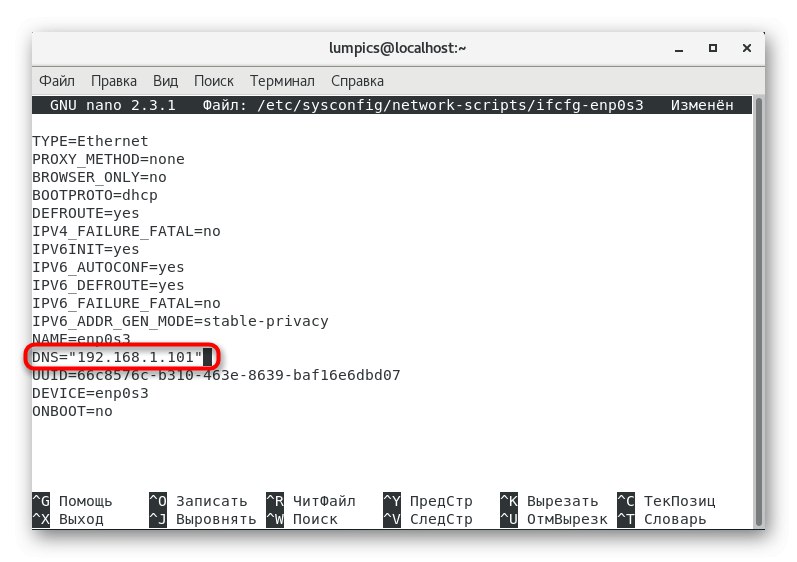

zone unixmen.local / IN: učitan serijski 2011071001 OK. - Sada prijeđimo na postavke glavnog mrežnog sučelja. Morat ćete mu dodati podatke trenutnog DNS poslužitelja. Da biste to učinili, otvorite datoteku

/ etc / sysconfig / network-scripts / ifcfg-enp0s3. - Provjerite je li sadržaj prikazan dolje. Ako je potrebno, zalijepite DNS parametre.

TIP = "Ethernet"

BOOTPROTO = "nema"

DEFROUTE = "da"

IPV4_FAILURE_FATAL = "ne"

IPV6INIT = "da"

IPV6_AUTOCONF = "da"

IPV6_DEFROUTE = "da"

IPV6_FAILURE_FATAL = "ne"

NAME = "enp0s3"

UUID = "5d0428b3-6af2-4f6b-9fe3-4250cd839efa"

ONBOOT = "da"

HWADDR = "08: 00: 27: 19: 68: 73"

IPADDR0 = "192.168.1.101"

PREFIX0 = "24"

GATEWAY0 = "192.168.1.1"

DNS = "192.168.1.101"

IPV6_PEERDNS = "da"

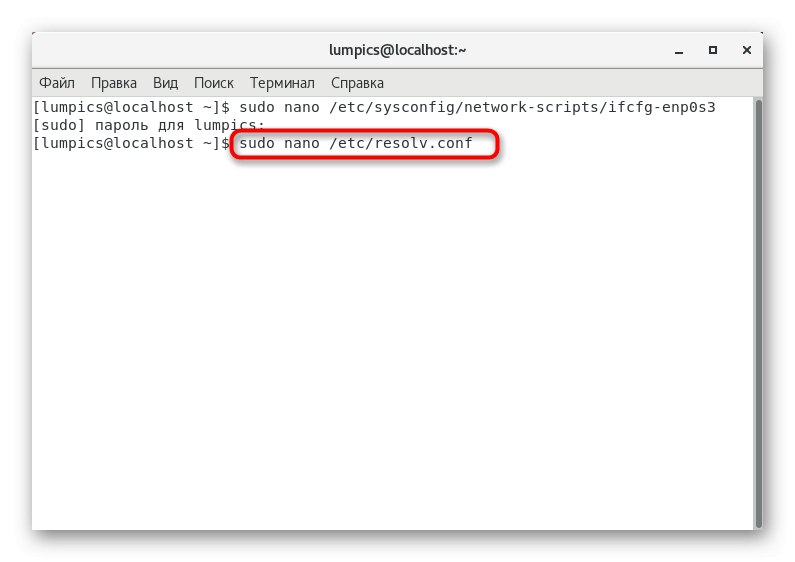

IPV6_PEERROUTES = "da" - Nakon spremanja promjena idite u datoteku

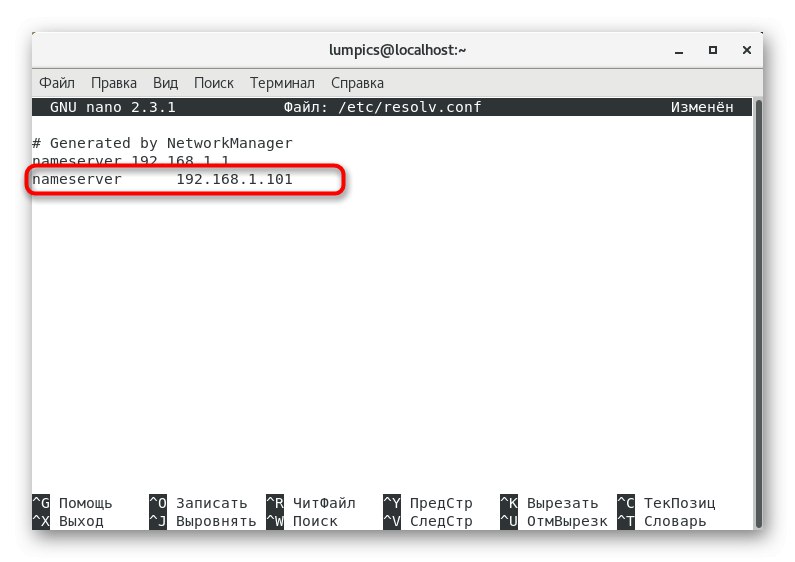

/etc/resolv.conf. - Ovdje trebate dodati samo jedan redak:

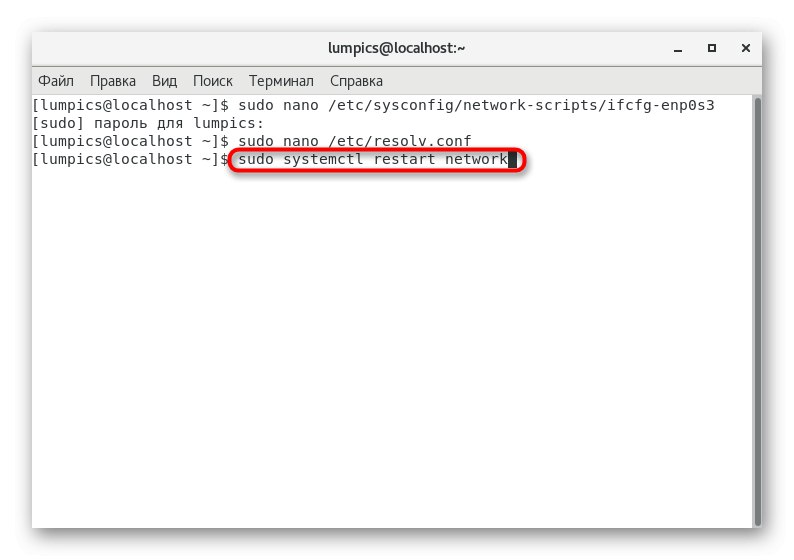

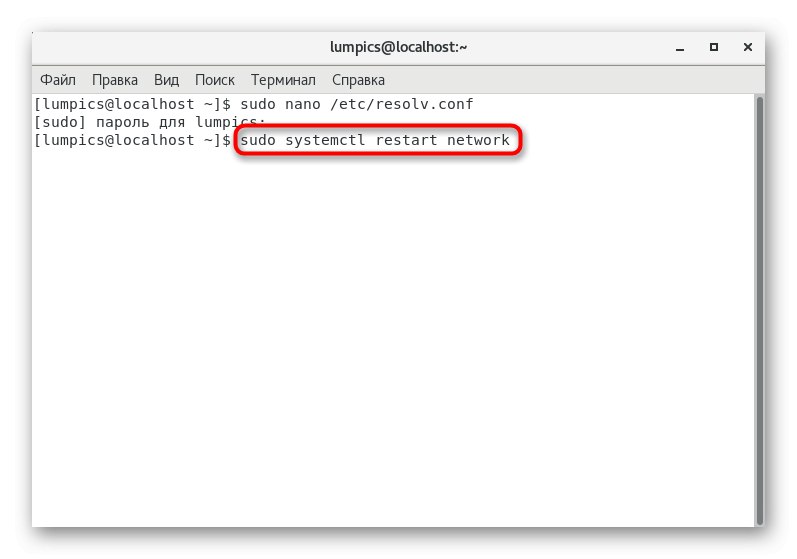

poslužitelj imena 192.168.1.101. - Po završetku preostaje samo ponovno pokretanje mreže ili računala radi ažuriranja konfiguracije. Mrežna usluga se ponovno pokreće putem naredbe

ponovno pokretanje mreže systemctl.

Korak 8: Provjera instaliranog DNS poslužitelja

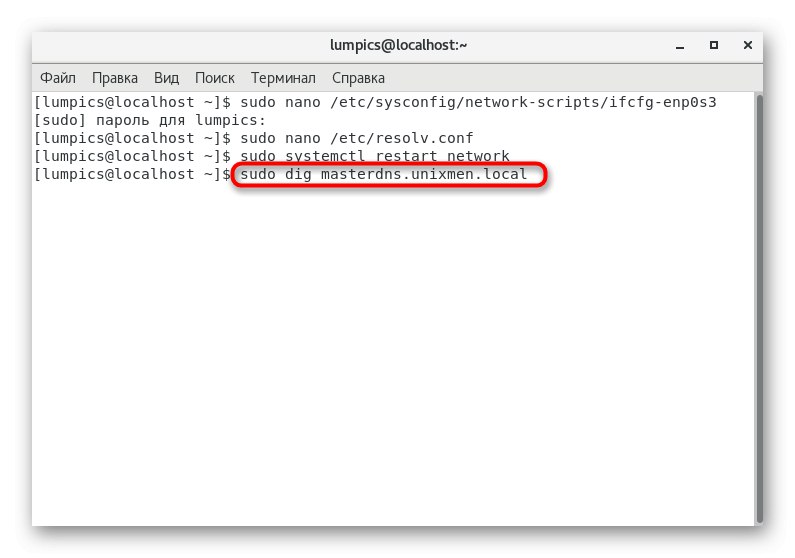

Na kraju konfiguracije ostaje samo provjeriti rad postojećeg DNS poslužitelja nakon što je dodan globalnoj mrežnoj usluzi. Ova se operacija također izvodi pomoću posebnih naredbi. Prvi od njih ima oblik kopati masterdns.unixmen.local.

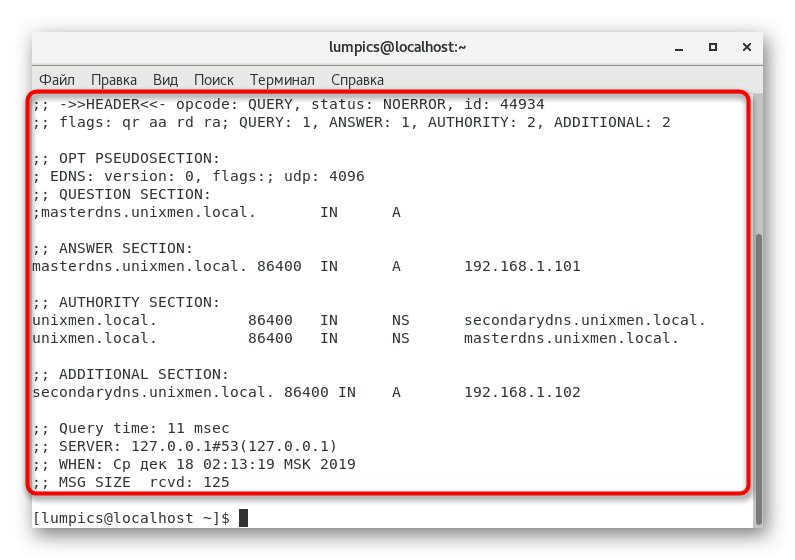

Kao rezultat, na zaslonu bi se trebao pojaviti izlaz koji izgleda slično sadržaju u nastavku.

; <> DiG 9.9.4-RedHat-9.9.4-14.el7 <> masterdns.unixmen.local

;; globalne opcije: + cmd

;; Imam odgovor:

;; - >> HEADER << - opcode: QUERY, status: NOERROR, id: 25179

;; zastave: qr aa rd ra; UPIT: 1, ODGOVOR: 1, ORGAN: 2, DODATNI: 2

;; OPT PSEUDOSECTION:

; EDNS: verzija: 0, zastavice:; udp: 4096

;; ODJELJAK ZA PITANJA:

; masterdns.unixmen.local. U

;; ODJELJAK ODGOVORA:

masterdns.unixmen.local. 86400 U 192.168.1.101

;; ODJELJAK ZA VLAST:

unixmen.local. 86400 U NS sekundarni dns.unixmen.local.

unixmen.local. 86400 U NS masterdns.unixmen.local.

;; DODATNI ODJELJAK:

sekundarnidns.unixmen.local. 86400 U 192.168.1.102

;; Vrijeme upita: 0 ms

;; SERVER: 192.168.1.101 # 53 (192.168.1.101)

;; KADA: srijeda, 20. kolovoza 16:20:46 IST 2014

;; MSG VELIČINA rcvd: 125

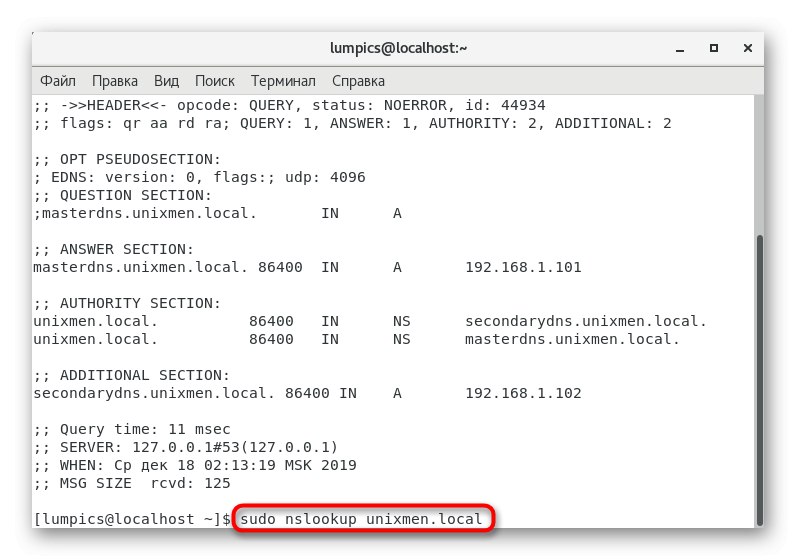

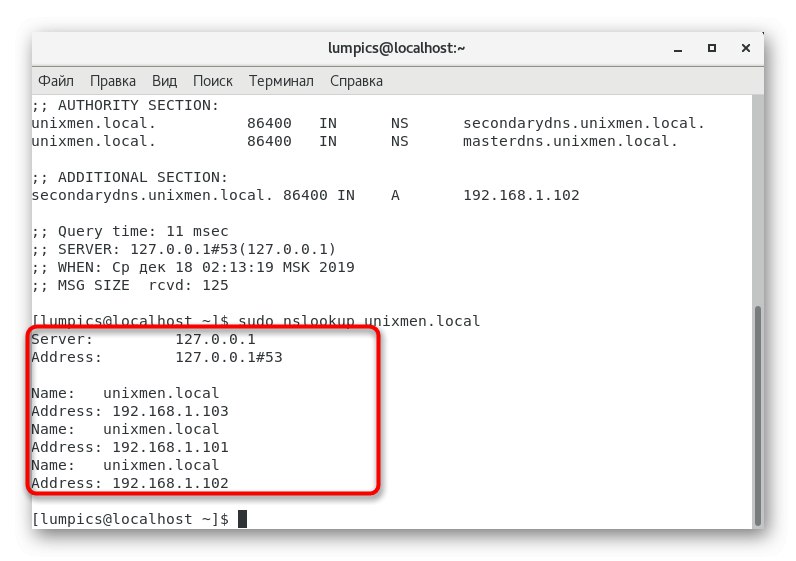

Dodatna naredba omogućit će vam da saznate o stanju lokalnog rada DNS poslužitelja. Da biste to učinili, umetnite u konzolu nslookup unixmen.local i kliknite na Unesi.

Ovo bi trebalo prikazati tri različita prikaza IP adresa i imena domena.

Poslužitelj: 192.168.1.101

Adresa: 192.168.1.101 # 53

Naziv: unixmen.local

Adresa: 192.168.1.103

Naziv: unixmen.local

Adresa: 192.168.1.101

Naziv: unixmen.local

Adresa: 192.168.1.102

Ako se izlaz podudara s onim što smo naznačili, tada je konfiguracija uspješno dovršena i možete nastaviti raditi s klijentskom stranom DNS poslužitelja.

Konfiguriranje klijentske strane DNS poslužitelja

Ovaj postupak nećemo dijeliti u zasebne korake, jer se izvodi uređivanjem samo jedne konfiguracijske datoteke. Potrebno je dodati podatke o svim klijentima koji će biti povezani na poslužitelj, a primjer takve postavke izgleda ovako:

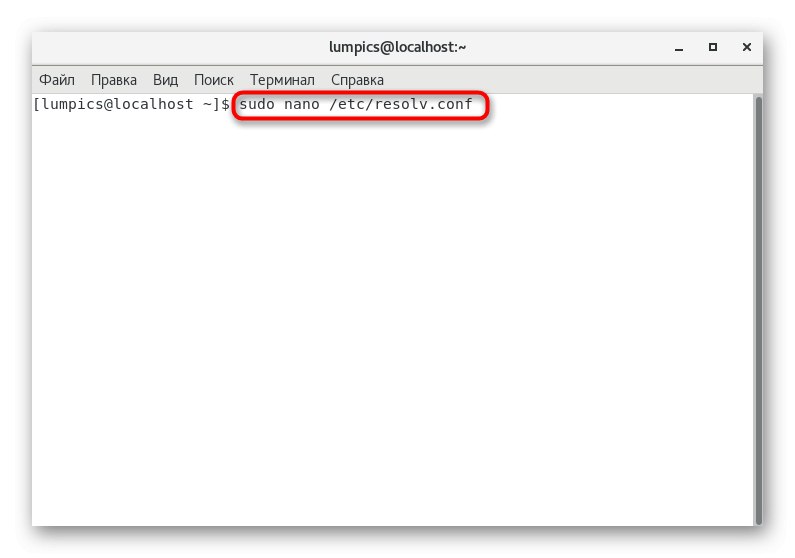

- Otvorite datoteku

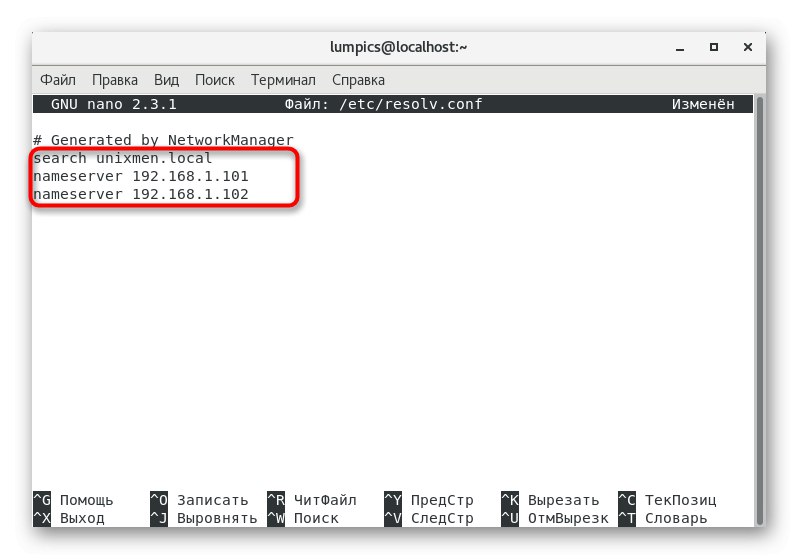

/etc/resolv.confputem bilo kojeg prikladnog uređivača teksta. - Dodajte tamo retke

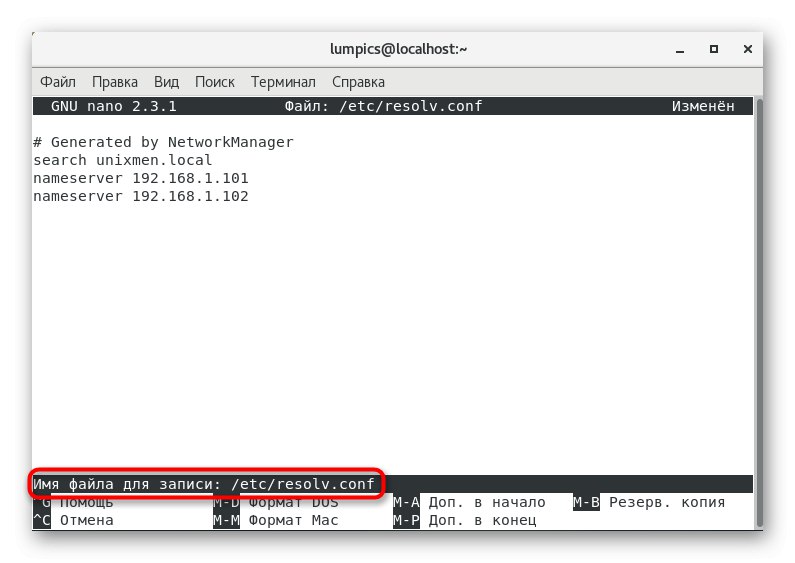

pretražite unixmen.local nameserver 192.168.1.101iposlužitelj imena 192.168.1.102, zamjenjujući potrebne s adresama klijenta. - Prilikom spremanja nemojte mijenjati naziv datoteke, već jednostavno pritisnite tipku Unesi.

- Nakon izlaska iz uređivača teksta, obavezno ponovo pokrenite globalnu mrežu putem naredbe

ponovno pokretanje mreže systemctl.

To su bile glavne točke konfiguriranja klijentske strane DNS poslužitelja o kojima smo željeli razgovarati. Predlažemo proučavanje svih ostalih nijansi čitanjem službene dokumentacije, ako je potrebno.

Testiranje DNS poslužitelja

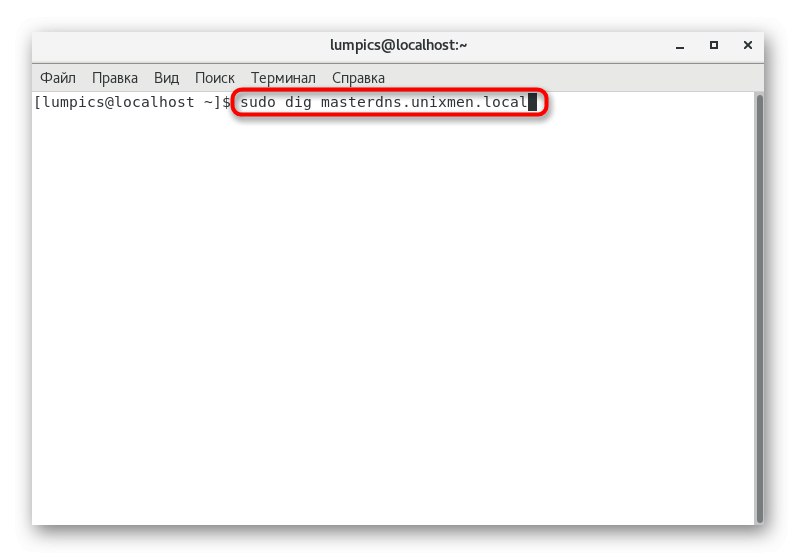

Posljednja faza našeg današnjeg materijala je završno testiranje DNS poslužitelja. Ispod možete vidjeti nekoliko naredbi za rješavanje zadatka. Upotrijebite jedan od njih aktiviranjem putem "Terminal"... Ako u izlazu nema pogrešaka, tada je cijeli postupak točan.

kopati masterdns.unixmen.local

kopati sekundarnedns.unixmen.local

kopati klijent.unixmen.local

nslookup unixmen.local

Danas ste naučili sve o postavljanju glavnog DNS poslužitelja na CentOS distribuciji. Kao što vidite, cijela je operacija usmjerena na unos naredbi terminala i uređivanje konfiguracijskih datoteka, što početnicima može uzrokovati određene poteškoće. Međutim, sve što trebate je točno slijediti upute i pročitati rezultate provjera kako bi sve prošlo bez ikakvih pogrešaka.