Postavljanje vatrozida u Mikrotik routeru

Mikrotik usmjerivači su vrlo popularni i instalirani u domovima ili uredima za mnoge korisnike. Osnovna sigurnost rada s takvom opremom je ispravno konfiguriran vatrozid. To uključuje skup parametara i pravila koja vam omogućuju da zaštitite mrežu od vanjskih veza i hakiranja.

sadržaj

Konfigurirajte vatrozid usmjerivača Mikrotik

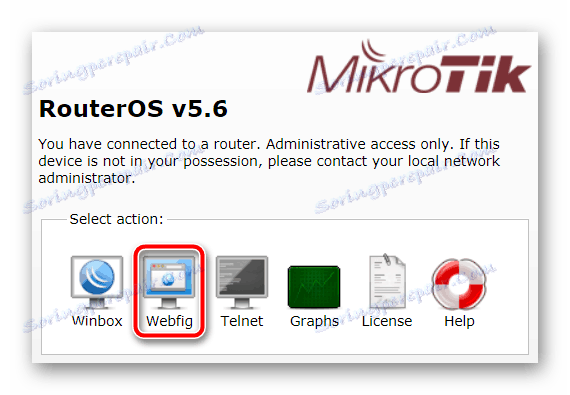

Usmjerivač je konfiguriran pomoću posebnog operacijskog sustava koji vam omogućuje korištenje web sučelja ili posebnog programa. U ove dvije verzije postoji sve što je potrebno za uređivanje vatrozida, tako da nije bitno što želite. Usredotočit ćemo se na verziju preglednika. Prije početka, trebate se prijaviti:

- Putem bilo kojeg prikladnog preglednika idite na

192.168.88.1. - U početnom prozoru web sučelja usmjerivača odaberite "Webfig" .

- Vidjet ćete obrazac za prijavu. Unesite korisničko ime i zaporku u nizovima, koji su po defaultu

admin.

Više o potpunoj konfiguraciji usmjerivača ove tvrtke možete saznati u našem drugom članku na donjoj vezi, a mi ćemo izravno nastaviti s konfiguracijom zaštitnih parametara.

Više detalja: Kako konfigurirati usmjerivač Mikrotik

Brisanje pravila lista i stvaranje novih

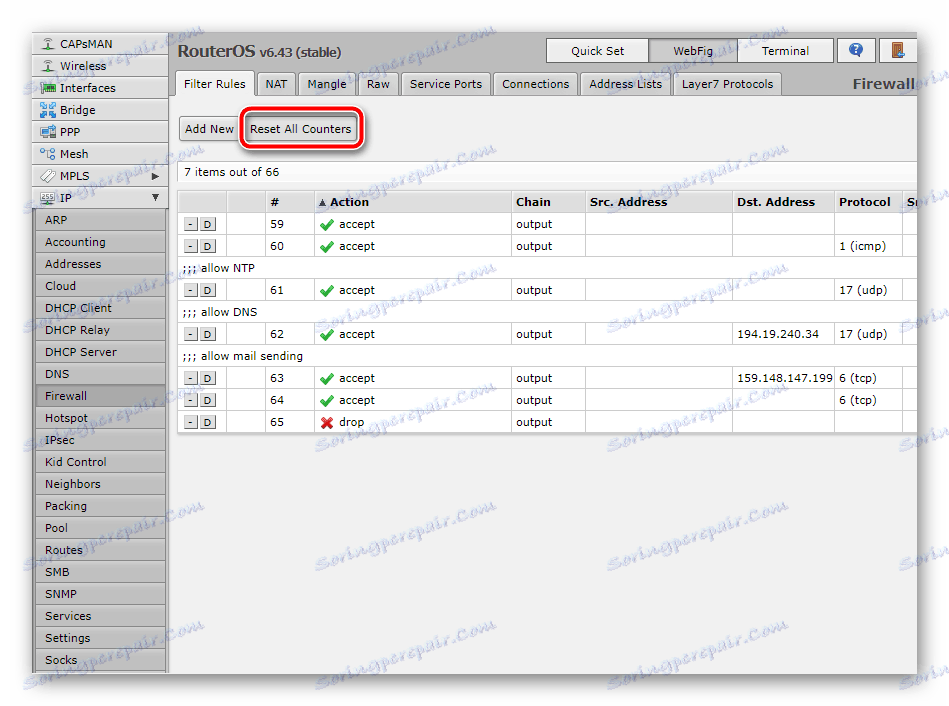

Nakon prijave, vidjet ćete glavni izbornik, gdje je ploča sa svim kategorijama slijeva. Prije dodavanja vlastite konfiguracije, trebate učiniti sljedeće:

- Proširite kategoriju "IP" i idite na odjeljak "Vatrozid" .

- Obrišite sva sadašnja pravila klikom na odgovarajući gumb. To je potrebno učiniti kako biste izbjegli daljnje sukobe prilikom izrade vlastite konfiguracije.

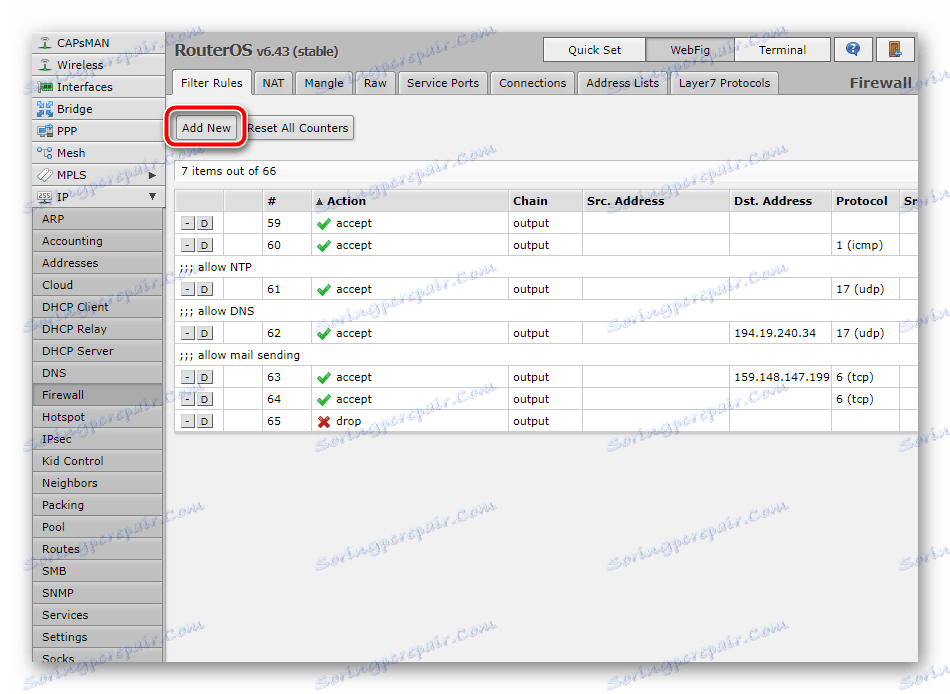

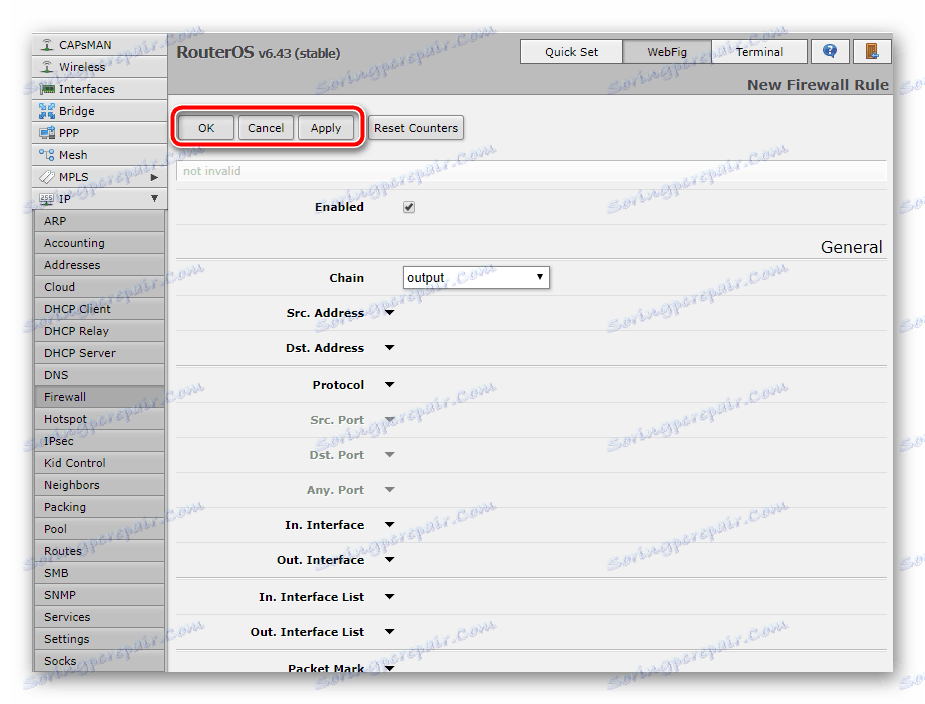

- Ako ste ušli u izbornik putem preglednika, možete otići do prozora za stvaranje postavki pomoću gumba "Dodaj" , u programu trebate kliknuti na crveni plus.

Sada, nakon dodavanja svakog pravila, morat ćete kliknuti na iste gumbe za stvaranje da biste ponovno proširili prozor za uređivanje. Pogledajmo bliže sve osnovne sigurnosne postavke.

Provjerite povezanost uređaja

Usmjerivač povezan s računalom ponekad provjerava operativni sustav Windows za aktivnu vezu. Takav se postupak može pokrenuti i ručno, no taj će postupak biti dostupan samo ako u vatrozidu postoji pravilo koje omogućuje komunikaciju s OS-om. Konfiguriran je kako slijedi:

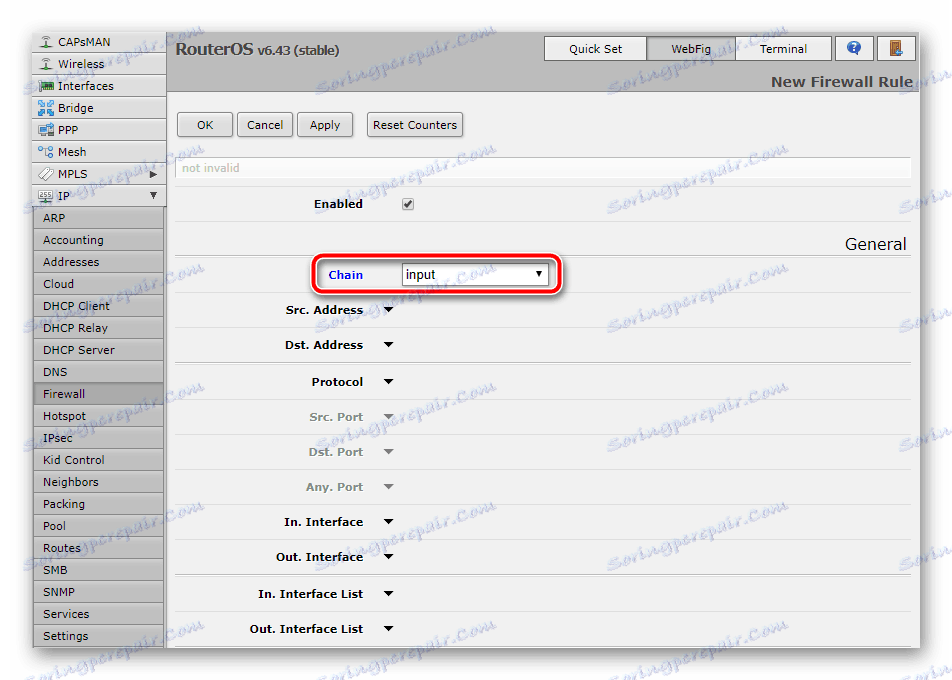

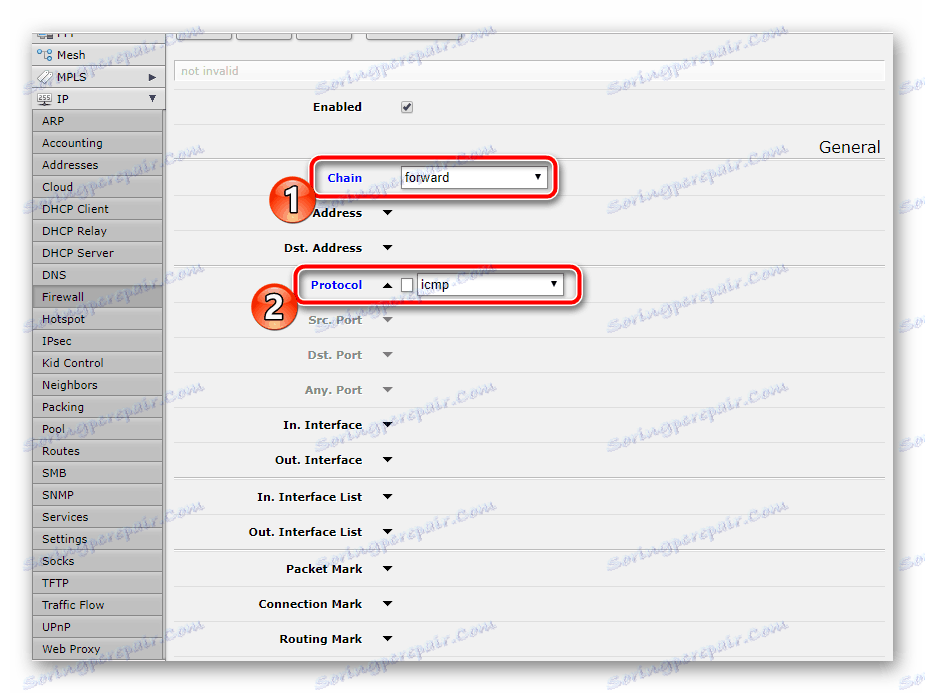

- Kliknite "Dodaj" ili crveni plus da biste prikazali novi prozor. Ovdje u retku "Lanac" , koji se prevodi kao "Mreža", označite "Ulaz" - dolazni. Tako će vam pomoći odrediti da sustav pristupa routeru.

- Na stavci "Protokol" postavite vrijednost "icmp" . Ova se vrsta koristi za slanje poruka povezanih s pogreškama i drugim nestandardnim situacijama.

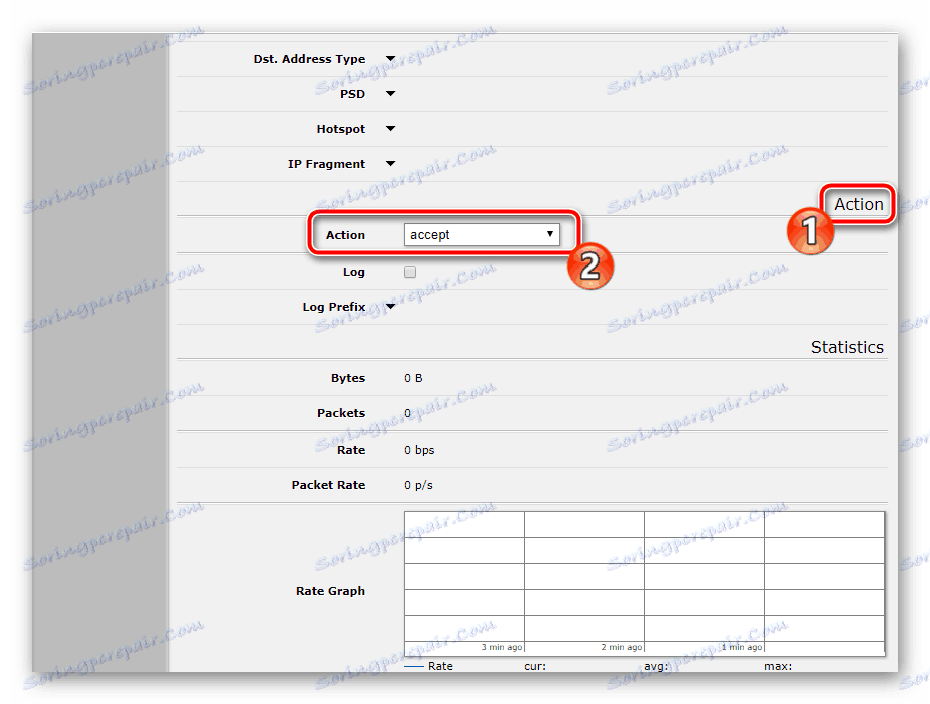

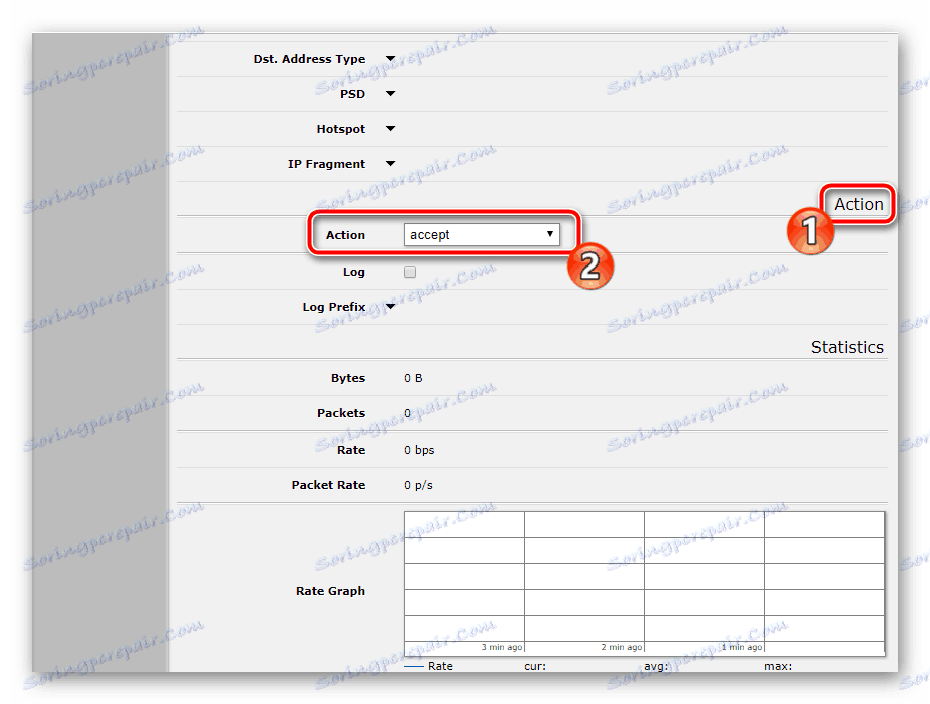

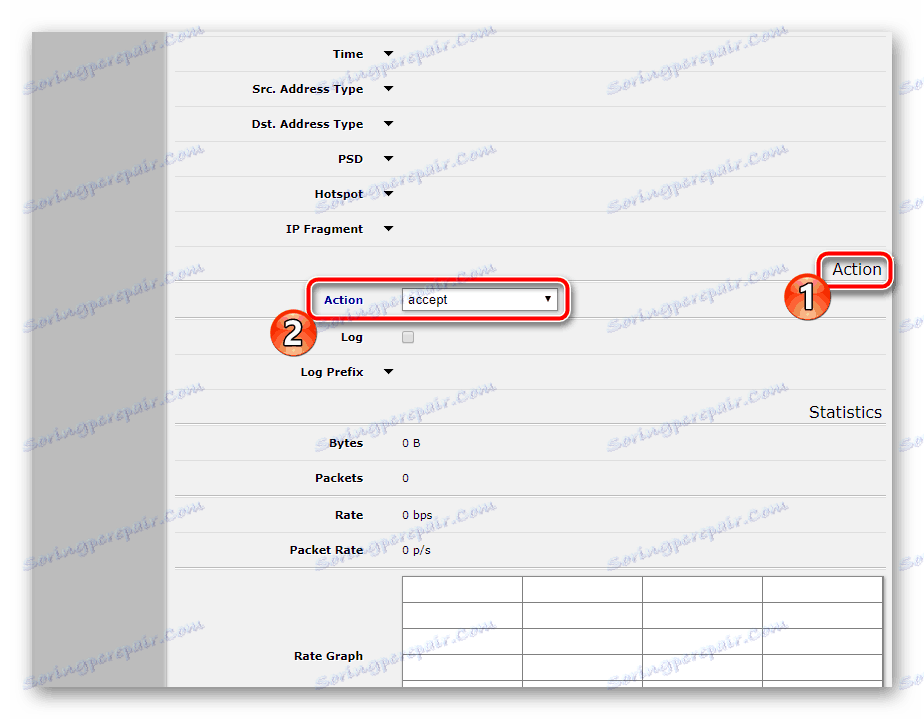

- Prijeđite na odjeljak ili karticu "Akcija" , gdje stavite "Prihvati" , tj. Takvo uređivanje omogućuje pinganje uređaja Windows.

- Uspon do primjene izmjena i dovršetka uređivanja pravila.

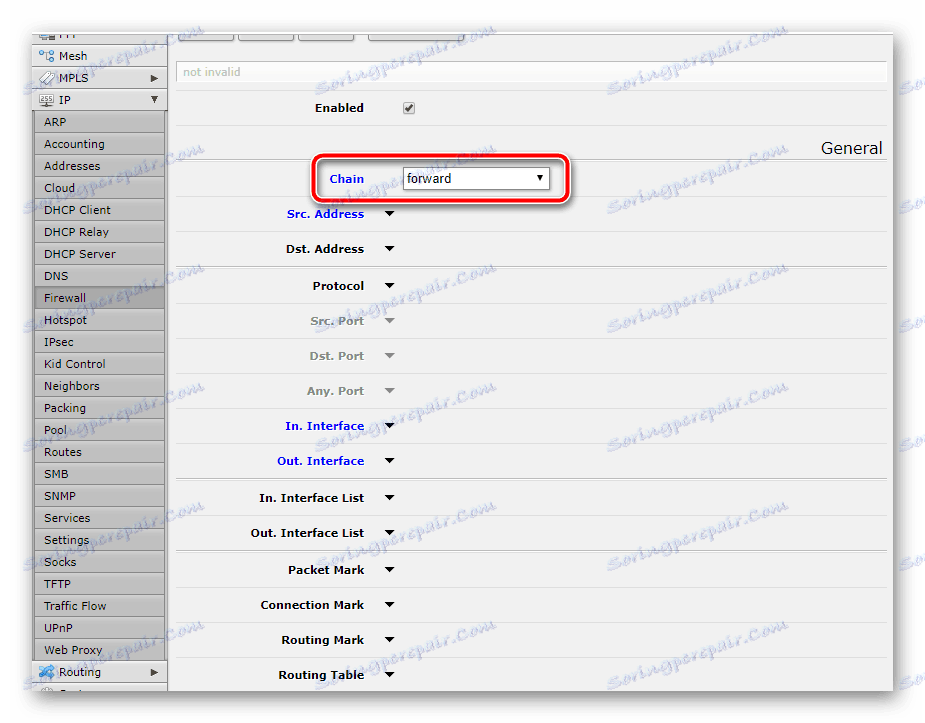

Međutim, cijeli proces poruka i provjere opreme kroz Windows OS ne završava tamo. Druga stavka je prijenos podataka. Stoga stvorite novi parametar, gdje odredite "Сhain" - "Forward" i postavite protokol kao što je učinjeno u prethodnom koraku.

Nemojte zaboraviti provjeriti "Akcija" , tako da je stavljen "Prihvati" .

Dopusti uspostavljene veze

Ponekad su drugi uređaji povezani s usmjerivačem putem Wi-Fi veze ili kabela. Osim toga, može se koristiti kućna ili korporativna grupa. U tom slučaju morat ćete omogućiti uspostavljene veze kako biste izbjegli probleme s pristupom internetu.

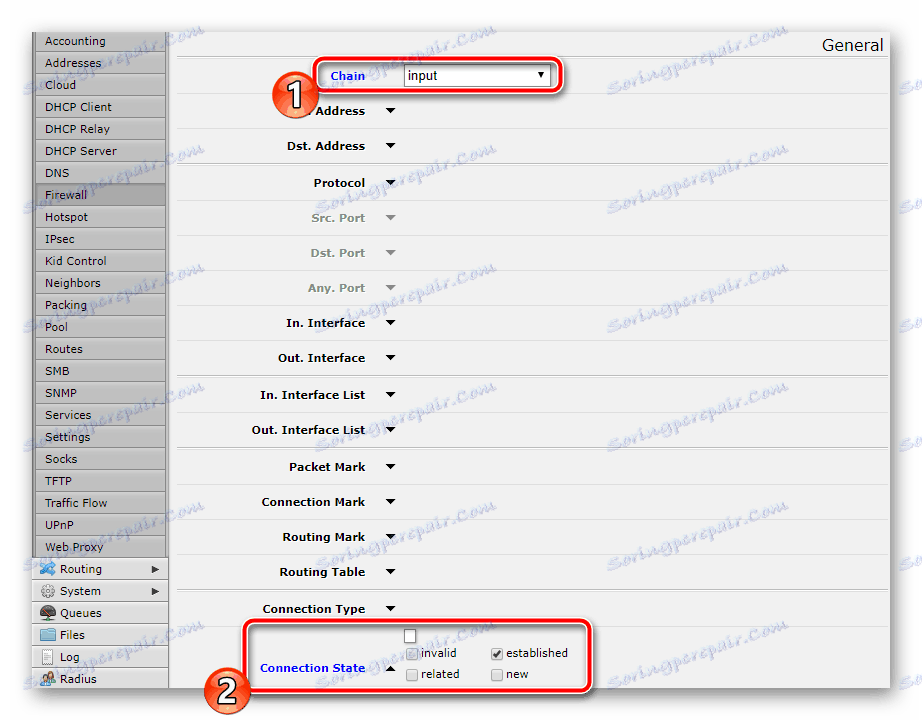

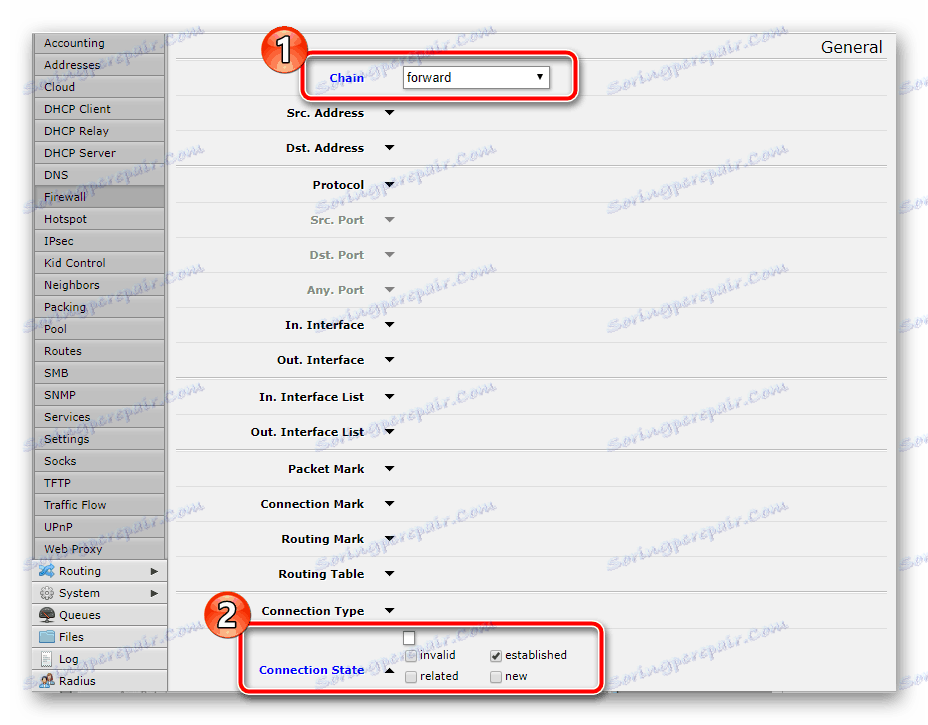

- Kliknite "Dodaj" . Ponovno navedite vrstu vrste dolazne mreže. Pomaknite se malo prema dolje i provjerite "Postavljeno" pokraj "Status povezivanja" kako biste naznačili uspostavljenu vezu.

- Nemojte zaboraviti provjeriti "Akcija" kako biste odabrali željenu stavku, kao u prethodnim konfiguracijama pravila. Nakon toga možete spremiti promjene i nastaviti dalje.

U drugom pravilu, stavite "Naprijed" u blizini "lanca" i označite istu stavku. Akciju treba potvrditi tako da odaberete "Prihvati" , a zatim nastavite dalje.

Omogućivanje povezanih veza

Približno iste pravila trebaju biti stvorene za povezane veze kako bi se izbjegli sukobi prilikom pokušaja autentifikacije. Cijeli proces se provodi u samo nekoliko koraka:

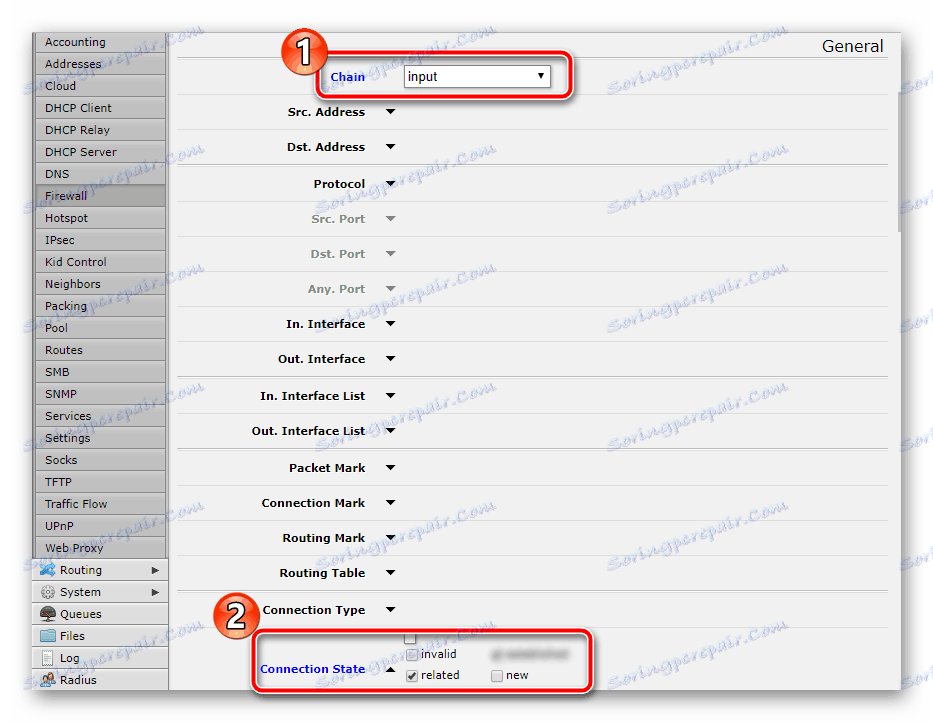

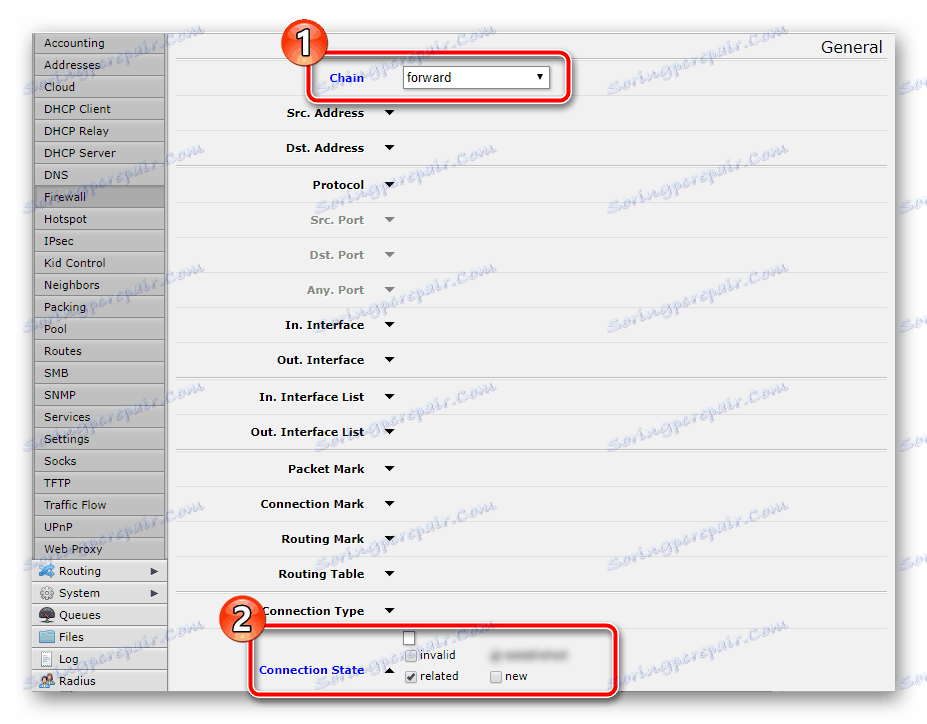

- Odredite vrijednost "Lanac" - "Ulaz" za pravilo, pustite i označite potvrdni okvir "Povezano" pored "države veze" . Ne zaboravite na odjeljak "Akcija" , gdje je aktiviran isti isti parametar.

- U drugoj novoj postavci ostavite vrstu veze isti, ali postavite mrežu na "Proslijedi" , također u odjeljku akcije trebate stavku "Prihvati" .

Obavezno spremite promjene kako bi pravila dodana na popis.

Dopusti veze s lokalne mreže

Korisnici LAN-a moći će se povezati samo kada su postavljeni u pravilima vatrozida. Za uređivanje prvo morate znati gdje je povezan kabel usluga (u većini slučajeva je ether1), kao i IP adresa vaše mreže. Pročitajte više o ovom u našem drugom materijalu na donjoj vezi.

Više detalja: Kako saznati IP adresu vašeg računala

Zatim morate konfigurirati samo jedan parametar. To se radi kako slijedi:

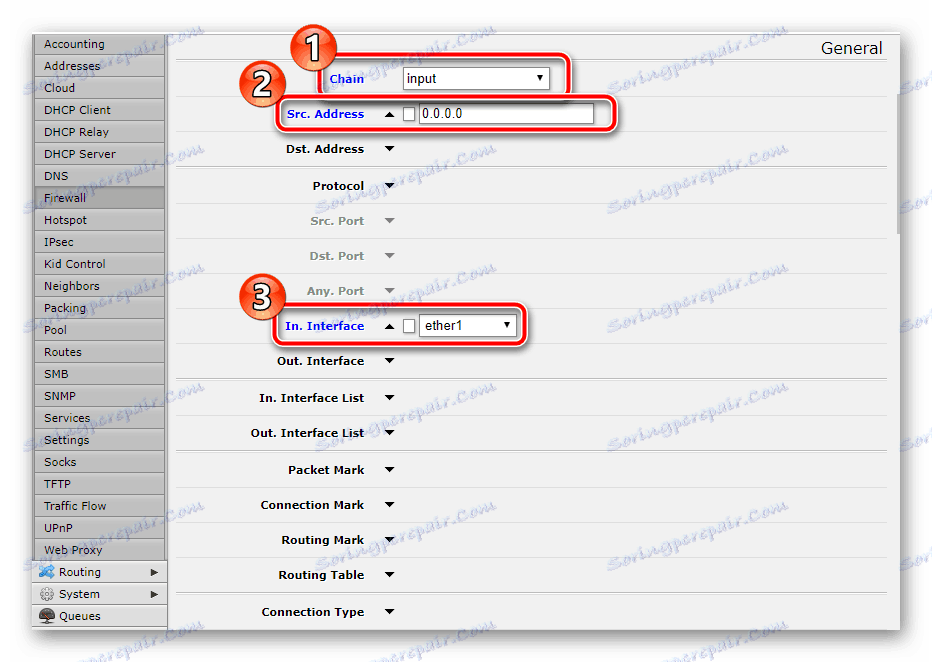

- U prvom retku stavite "Ulaz" , zatim idite na sljedeći "Src. Adresa " i tamo upišite IP adresu. «U. Sučelje " označava " Ether1 " ako je na njega povezan ulazni kabel od pružatelja usluga.

- Prijeđite na karticu "Radnja" da biste tu postavili vrijednost "Prihvati" .

Zabrana pogrešnih veza

Stvaranje ovog pravila pomoći će vam da spriječite pogrešne veze. Postoji automatsko određivanje nevažećih veza za određene čimbenike, nakon čega se poništavaju i neće im biti omogućeno pristup. Morate stvoriti dva parametra. To se radi kako slijedi:

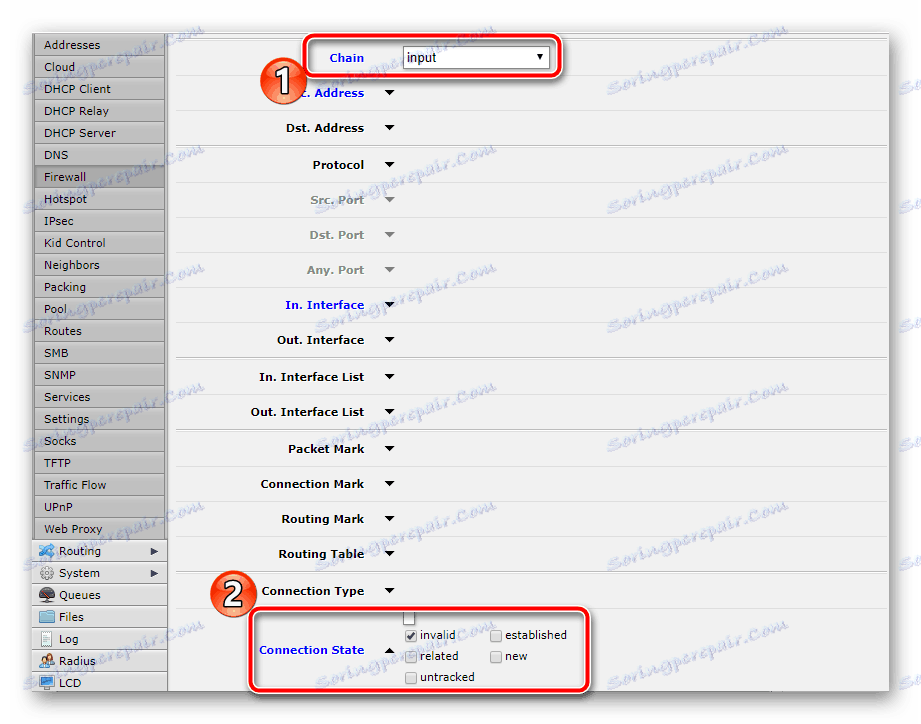

- Kao u nekim prethodnim pravilima, prvo odaberite "Ulaz" , a zatim se spustite i potvrdite okvir "nevažeći" u blizini "Status povezivanja" .

- Idite na karticu ili odjeljak "Akcija" i postavite vrijednost na "Drop" , što znači vraćanje veza ove vrste.

- U novom prozoru, promijenite samo "Lanac" na "Proslijedi" , izlažite ostatak kao u prethodnom, uključujući i radnju "Drop" .

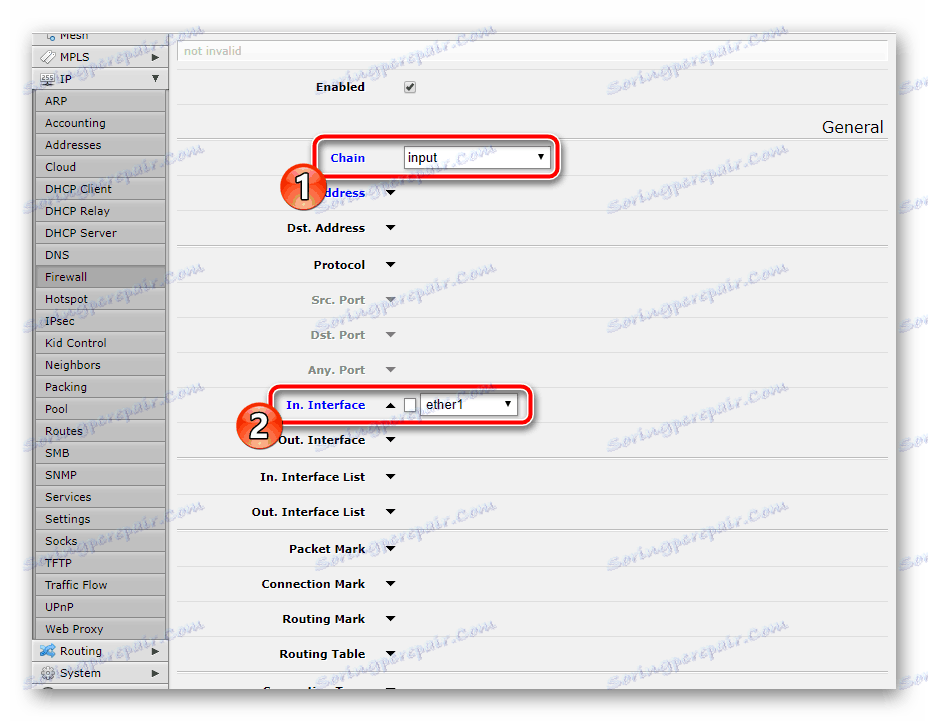

Također možete onemogućiti druge pokušaje povezivanja s vanjskim izvorima. To se postiže postavljanjem samo jednog pravila. Nakon "Lanca" - "Ulaz" staviti "In. Sučelje " - " Ether1 " i " Action " - " Drop " .

Dopuštanje prometa s lokalne mreže na Internet

Rad u operativnom sustavu RouterOS vam omogućuje razvoj mnogih konfiguracija prometa. Nećemo se usredotočiti na to, jer takvo znanje neće biti korisno običnim korisnicima. Razmotrite samo jedno pravilo vatrozida koje dopušta promet s lokalne mreže na Internet:

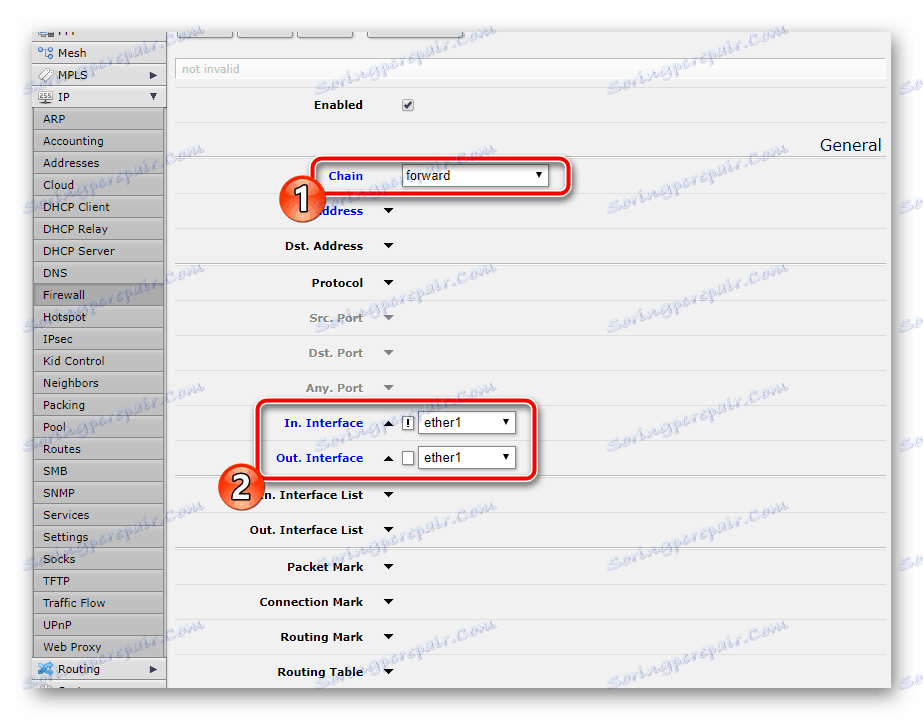

- Odaberite "Lanac" - "Naprijed" . Postavi "In. Sučelje " i " van ". Interface " vrijednosti " Ether1 " , a zatim označite uz uskličnik " In. Sučelje ».

- U odjeljku "Radnja" odaberite akciju "Prihvati" .

Također možete zabraniti ostale veze samo s jednim pravilom:

- Odaberite samo mrežu "Proslijedi" , ne izlažući ništa drugo.

- U odjeljku "Akcija" provjerite je li riječ o "kapi".

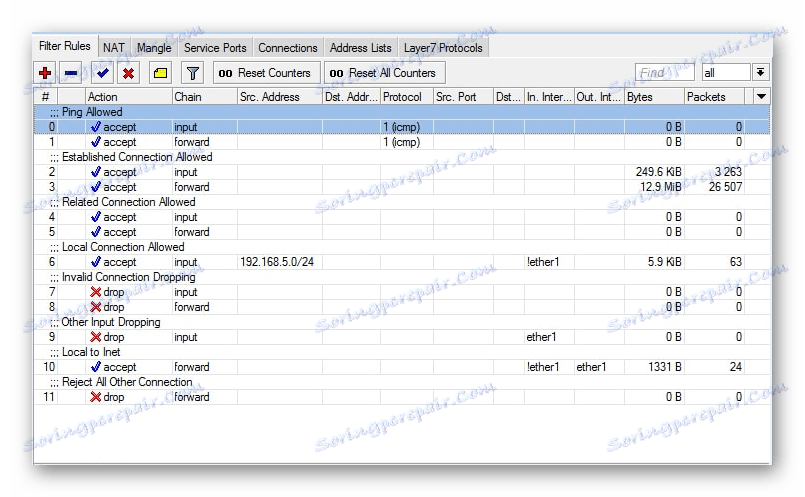

Kao rezultat konfiguracije, trebali biste dobiti nešto poput ove vatrozidne sheme, kao što je prikazano na slici ispod.

Na ovome, naš članak dolazi do logičnog zaključka. Želim napomenuti da ne morate primjenjivati sva pravila jer možda nisu uvijek potrebni, no pokazali smo osnovnu postavku koja odgovara većini običnih korisnika. Nadamo se da su nam pružene informacije bile korisne. Ako imate bilo kakvih pitanja o ovoj temi, pitajte ih u komentarima.